brutale Kraft, rohe Gewalt

Als Brute-Force-Methoden bezeichnet man Lösungsmethoden, die Probleme aus den Bereichen Informatik, Kryptologie und Spieltheorie durch systematisches Ausprobieren aller oder zumindest vieler potentieller Lösungsmöglichkeiten angehen.

Für viele Probleme der Informatik gibt es keine effizienten Lösungsalgorithmen. Der einfachste Ansatz zu einer algorithmischen Lösung besteht daher darin, einfach alle potenzielle Lösungen per "Brut-Force-Suche" durchzuprobieren, bis die richtige gefunden ist. Eine Brute-Force-Suche ist einfach zu implementieren. Allerdings steigt der Rechenaufwand proportional zur Anzahl der möglichen Lösungen, wobei die Anzahl der potentiellen Lösungen mit steigendem Umfang der Probleme dazu tendiert, sehr schnell sehr groß zu werden.

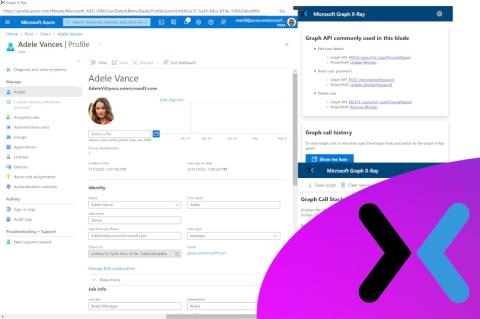

Einen wichtigen Anwendungsbereich findet man zum Beispiel in der Kryptoanalysis. Die Sicherheit vieler kryptographischer Verfahren beruht auf mathematischen Problemen, die sich nicht mit linearem Rechenaufwand lösen lassen. So wird ein Passwort oft als Wert einer Hash-Funktionen gespeichert. Eine Rückberechnung des Klartextes des Passwortes aus dem Hash-Wert ist nicht möglich. Ein "Cracker" kann jedoch die Hash-Werte vieler Passwörter berechnen. Stimmt ein Wert mit dem Wert des hinterlegten Passwortes überein, hat er ein gültiges Passwort gefunden. Brute Force bedeutet in diesem Fall also simples Ausprobieren von möglichen Passwörtern. Wird ein hinreichend sicheres Passwort gewählt, so sollte dieser Methode eigentlich nicht zum Erfolg führen. Da viele Anwender aber zu kurze und zu einfache Passworte wählen, führt das Ausführen von Brute-Force-Angriffen mit Hilfe von Wörterbüchern häufig verwendeter Passphrasen oft doch zum Erfolg.