Lesezeit

2 Minuten

Im Test: Starface Compact

Nicht erst seit der massiven Deaktivierung von ISDN-Anschlüssen dürfte auch dem letzten IT-Administrator klar geworden sein, dass sich das Thema Telefonie immer weiter in den eigenen Arbeitsbereich verschiebt. Mit der richtigen Appliance hält sich der Verwaltungsaufwand aber in Grenzen. Wir haben uns angeschaut, ob das bei der Telefonanlage Starface Compact der Fall ist.

Seit der Gründung der Karlsruher Firma Starface im Jahr 2005 steht im Mittelpunkt des Produktportfolios die Linux-basierte Telefonanlage, die es als Cloudservice, Hardware-Appliance oder virtuelle VM-Edition gibt. Es finden sich Appliances für Firmengrößen zwischen drei und 3000 gleichzeitigen Teilnehmern. Wir wählten für unsere Testumgebung die kleinste Ausbaustufe, die Compact-Appliance für insgesamt drei Leitungen. Ansonsten ist eine Appliance der Compact-Edition für maximal 20 Benutzer und bis zu zehn SIP- und vier ISDN-Verbindungen ausgelegt. Die Anzahl gleichzeitiger Konferenzen beziffert der Hersteller mit zwei. Den von Starface angegebenen Stromverbrauch von 14 Watt konnten wir in unserer Testmessung bestätigen.

Die Leistungsdaten der höheren Ausbaustufen sind beeindruckender. Die Advanced-Variante bietet sich als 19-ZollRackgerät für Firmen mit bis zu 80 Nutzern, 45 maximalen SIP- und 38 maximalen ISDN-Verbindungen an. Gleichzeitig wickelt die Anlage zehn Konferenzen ab, unterstützt mit zusätzlicher Hardware bis zu 60 analoge Anschlüsse, und das mit gerade einmal 1 GByte RAM und einer 64 GByte großen SSD. Alternativ bietet Starface die VoIP-Telefonanlage auch als Cloudvariante an.

Schnelle Inbetriebnahme

Die Inbetriebnahme des aus massivem Metall gefertigten PBX-Servers ist denkbar einfach. Im Zweifelsfall hilft ein Blick in das vierseitige Faltblatt als Schnelleinstieg. Kurz gesagt gilt es, das Netzwerkkabel einzustecken, die Stromversorgung herzustellen und nach ein paar Minuten einen USB-Stick in einen der Anschlüsse einzustecken. Ein Signalton quittiert, dass nun auf dem Stick eine Textdatei mit der DHCP-IP-Adresse zu finden ist.

Die weitere Konfiguration geschieht über den Webbrowser. Außer einer Kontrollstatus-LED, zwei RJ45-NICs, vier analogen RJ11-Western-(FXS)- und zwei ISDN-RJ45-S0-Buchsen gibt es an dem geräuschlos agierenden Miniserver nichts zu entdecken. Im Geräte-Inneren werkelt eine Intel Atom CPU D2550 mit 1,86 GHz Taktfrequenz und zwei Kernen. Eine 32-GByte-SSD arbeitet als Platte und die 2 GByte RAM reichen für den Betrieb als Telefonanlage aus. Die ISDN-Anschlüsse der kleinen Appliance dienen entweder zur Anbindung von ISDN-Geräten oder zum Rufaufbau.

Fazit

Fazit

Insgesamt bieten moderne Telefonanlagen viel mehr Möglichkeiten, als es bei den traditionellen Systemen der Fall war. Erreichbarkeit unter der stets gleichen Nummer, ob über ein normales Telefon, über das Smartphone oder über einen Desktop-Client für Mac oder Windows – das gehört bei Starface zum Standardlieferumfang. Lediglich eine Internetverbindung muss überall verfügbar sein. Auch ohne langatmiges Training dürfte sich ein IT-Administrator recht schnell in die Gepflogenheiten der VoIP-Welt einfinden und mit den Starface-Systemen klarkommen.

Den kompletten Test finden Sie in Ausgabe 08/2018 ab Seite 16.

ln/Frank-Michael Schlede und Thomas Bär

Die Leistungsdaten der höheren Ausbaustufen sind beeindruckender. Die Advanced-Variante bietet sich als 19-ZollRackgerät für Firmen mit bis zu 80 Nutzern, 45 maximalen SIP- und 38 maximalen ISDN-Verbindungen an. Gleichzeitig wickelt die Anlage zehn Konferenzen ab, unterstützt mit zusätzlicher Hardware bis zu 60 analoge Anschlüsse, und das mit gerade einmal 1 GByte RAM und einer 64 GByte großen SSD. Alternativ bietet Starface die VoIP-Telefonanlage auch als Cloudvariante an.

Schnelle Inbetriebnahme

Die Inbetriebnahme des aus massivem Metall gefertigten PBX-Servers ist denkbar einfach. Im Zweifelsfall hilft ein Blick in das vierseitige Faltblatt als Schnelleinstieg. Kurz gesagt gilt es, das Netzwerkkabel einzustecken, die Stromversorgung herzustellen und nach ein paar Minuten einen USB-Stick in einen der Anschlüsse einzustecken. Ein Signalton quittiert, dass nun auf dem Stick eine Textdatei mit der DHCP-IP-Adresse zu finden ist.

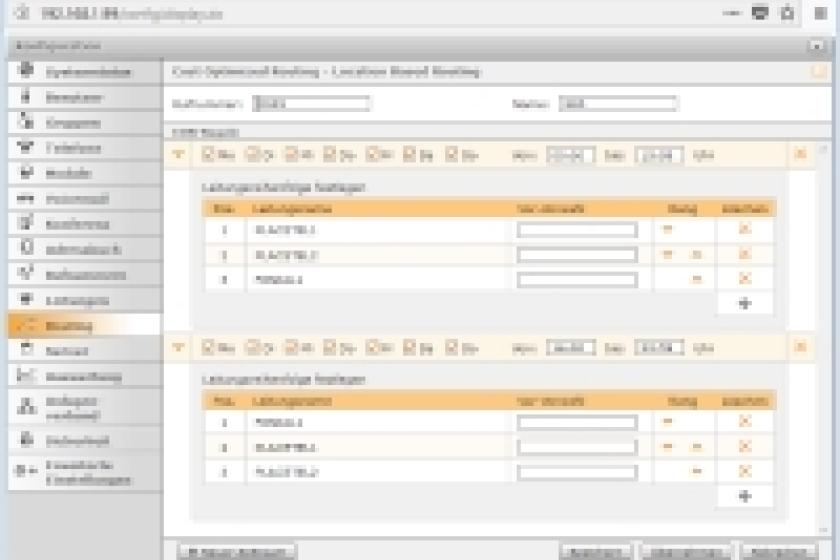

Die weitere Konfiguration geschieht über den Webbrowser. Außer einer Kontrollstatus-LED, zwei RJ45-NICs, vier analogen RJ11-Western-(FXS)- und zwei ISDN-RJ45-S0-Buchsen gibt es an dem geräuschlos agierenden Miniserver nichts zu entdecken. Im Geräte-Inneren werkelt eine Intel Atom CPU D2550 mit 1,86 GHz Taktfrequenz und zwei Kernen. Eine 32-GByte-SSD arbeitet als Platte und die 2 GByte RAM reichen für den Betrieb als Telefonanlage aus. Die ISDN-Anschlüsse der kleinen Appliance dienen entweder zur Anbindung von ISDN-Geräten oder zum Rufaufbau.

Insgesamt bieten moderne Telefonanlagen viel mehr Möglichkeiten, als es bei den traditionellen Systemen der Fall war. Erreichbarkeit unter der stets gleichen Nummer, ob über ein normales Telefon, über das Smartphone oder über einen Desktop-Client für Mac oder Windows – das gehört bei Starface zum Standardlieferumfang. Lediglich eine Internetverbindung muss überall verfügbar sein. Auch ohne langatmiges Training dürfte sich ein IT-Administrator recht schnell in die Gepflogenheiten der VoIP-Welt einfinden und mit den Starface-Systemen klarkommen.

Bleibt letztendlich die Frage, ob der IT-Profi lieber zu kleinen oder größeren Hardware-Appliances greift oder eine virtuelle Variante im vorhandenen Rechenzentrum betreibt. Rein funktionell gibt es keine größeren Unterschiede. Die auf die Betriebserfordernisse angepassten Hardware-Appliances haben den Charme, dass sie selbst dann laufen, wenn beispielsweise mehrere VM-Hosts herunterzufahren sind. Aufgrund der möglicherweise bestehenden Abhängigkeit in Bezug auf das Routing oder die Namensauflösung wird dies jedoch zu einem eher weichen Argument. An sich ist es auch nicht so wichtig, denn mit "Starface Flip" erlaubt der Hersteller die Migration von oder zu der virtuellen Variante.

Den kompletten Test finden Sie in Ausgabe 08/2018 ab Seite 16.

ln/Frank-Michael Schlede und Thomas Bär