Lesezeit

3 Minuten

Seite 2 - IT-Testlab: Ivanti Automation 2019.3

Weitere Jobs

Software-Verteilung können viele, der Leistungsumfang von Ivanti-Automation geht aber deutlich darüber hinaus. Deswegen legten wir als nächstes diverse weitere Ressourcen und Jobs an, um uns mit der Software näher vertraut zu machen. Zu ihnen gehörten unter anderem Abfragen des Fragmentierungsgrads bestimmter Laufwerke, das Auslesen der Systemnamen, die Abfrage des freien Speicherplatzes auf den Ziellaufwerken und das Verteilen eines Security-Scanners auf die Zielrechner mit anschließendem Start des Scans auf den verwalteten Clients. Die Ergebnisse dieses Scans ließen sich dann unter "Tasks/Job History" und die Auswahl des Jobs über die Reiter "Tasks" und "Agents" jeweils unter "Details" einsehen.

Ein anspruchsvollerer Job

Jetz konnten wir uns an etwas anspruchsvollere Aufgaben machen. Dazu wandten wir uns der Automatisierung der Arbeiten im Microsoft Active Directory zu. Mit Ivanti Automation lassen sich im Active Directory Benutzerkonten anlegen, bearbeiten, löschen oder abfragen. Der Task "Create Active Directory User" legt ein Benutzerkonto in einem bestimmten Active-Directory-Ordner an und stellt grundlegende Daten wie Logon-Name, Passwort, Passworteinstellungen und ähnliches bereit.

Mit dem Task "Manage Active Directory User" haben die IT-Verantwortlichen die Option, sämtliche Benutzerangaben zu modifizieren. "Delete Active Directory User" löscht im Gegensatz dazu Benutzerkonten. "Query Active Directory User" zeigt wiederum einen Überblick über alle Benutzer an.

Im Test verwendeten wir nun die Query-Funktion, um festzustellen, welche Benutzerkonten bereits vorhanden waren, legten dann einen neuen Benutzer-Account namens "Ivanti" an, modifizierten diesen im nächsten Schritt und löschten das Testkonto zum Schluss wieder.

Um den Job zum Abfragen der Benutzerkonten anzulegen, wechselten wie nach "Modules/Quick Task" und gaben unseren Domänencontroller an. Anschließend wählten wir unter dem Reiter "User Properties" noch die Daten aus, die im Report erscheinen sollten, wie Name, Gruppenmitgliedschaften und ähnliches. Zum Schluss erzeugten wir mit dem neuen Modul einen Job und ließen ihn laufen. Kurz darauf konnten wir uns unter "Job History/View/Agents" die Ergebnisse ansehen.

Das Anlegen eines Benutzerkontos

Jetzt konnten wir uns daran machen, ein Benutzerkonto zu erzeugen. Auch dazu verwendeten wir wieder die Quick-Task-Funktion und gaben im Task "Create Active Directory User" unsere Domäne an. Anschließend teilten wir dem System mit, dass wir das Benutzerkonto in der Organisationseinheit "Users" erzeugen wollten und füllten die Felder "Logon Name", "First Name", "Last Name", "Full Name" und "Password" aus. Danach ließen wir den Job laufen und fragten anschließend das Active Directory mit der Query-Funktion erneut ab, um zu sehen, ob der neue User vorhanden war. Wir zu erwarten, fand er sich in der Liste.

Bild 4: Die Ergebnisse einer Abfrage der Active-Directory-Konten finden sich nach dem Ende des Jobs

Bild 4: Die Ergebnisse einer Abfrage der Active-Directory-Konten finden sich nach dem Ende des Jobs

unter "Job History/View/Agents".

Fazit

Ivanti Automation konnte uns im Test durch den modularen Aufbau, den großen Funktionsumfang und die relativ einfache, schnell zu erlernende Bedienung überzeugen. Die Software lässt sich für eine Vielzahl von Aufgaben nutzen, von der Software-Verteilung bis zum Steuern von Patch-Management- und Verwaltungslösungen. Dabei stehen den Anwendern sehr viele Möglichkeiten zur Verfügung.

Der Einsatz einer Lösung wie Ivanti Automation verringert nicht nur den Arbeitsaufwand für die IT-Abteilungen, sondern erhöht auch die Sicherheit, da viele Fehlerquellen, die beim manuellen Arbeiten zu Tage treten, wegfallen. Das macht das Produkt für eine Vielzahl von Aufgabenbereichen interessant.

Seite 1: Aufbau des Systems

Dr. Götz Güttich, IT-Testlab Dr. Güttich

[2] Langversion des Ivanti-Automation-Tests

Software-Verteilung können viele, der Leistungsumfang von Ivanti-Automation geht aber deutlich darüber hinaus. Deswegen legten wir als nächstes diverse weitere Ressourcen und Jobs an, um uns mit der Software näher vertraut zu machen. Zu ihnen gehörten unter anderem Abfragen des Fragmentierungsgrads bestimmter Laufwerke, das Auslesen der Systemnamen, die Abfrage des freien Speicherplatzes auf den Ziellaufwerken und das Verteilen eines Security-Scanners auf die Zielrechner mit anschließendem Start des Scans auf den verwalteten Clients. Die Ergebnisse dieses Scans ließen sich dann unter "Tasks/Job History" und die Auswahl des Jobs über die Reiter "Tasks" und "Agents" jeweils unter "Details" einsehen.

Ein anspruchsvollerer Job

Jetz konnten wir uns an etwas anspruchsvollere Aufgaben machen. Dazu wandten wir uns der Automatisierung der Arbeiten im Microsoft Active Directory zu. Mit Ivanti Automation lassen sich im Active Directory Benutzerkonten anlegen, bearbeiten, löschen oder abfragen. Der Task "Create Active Directory User" legt ein Benutzerkonto in einem bestimmten Active-Directory-Ordner an und stellt grundlegende Daten wie Logon-Name, Passwort, Passworteinstellungen und ähnliches bereit.

Mit dem Task "Manage Active Directory User" haben die IT-Verantwortlichen die Option, sämtliche Benutzerangaben zu modifizieren. "Delete Active Directory User" löscht im Gegensatz dazu Benutzerkonten. "Query Active Directory User" zeigt wiederum einen Überblick über alle Benutzer an.

Im Test verwendeten wir nun die Query-Funktion, um festzustellen, welche Benutzerkonten bereits vorhanden waren, legten dann einen neuen Benutzer-Account namens "Ivanti" an, modifizierten diesen im nächsten Schritt und löschten das Testkonto zum Schluss wieder.

Um den Job zum Abfragen der Benutzerkonten anzulegen, wechselten wie nach "Modules/Quick Task" und gaben unseren Domänencontroller an. Anschließend wählten wir unter dem Reiter "User Properties" noch die Daten aus, die im Report erscheinen sollten, wie Name, Gruppenmitgliedschaften und ähnliches. Zum Schluss erzeugten wir mit dem neuen Modul einen Job und ließen ihn laufen. Kurz darauf konnten wir uns unter "Job History/View/Agents" die Ergebnisse ansehen.

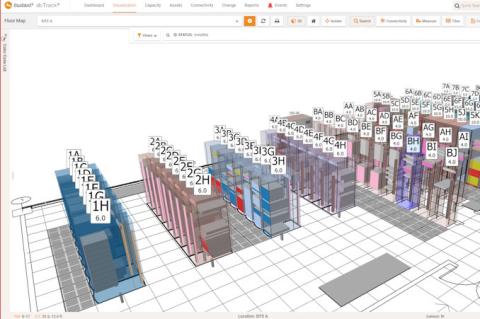

Bild 3: Die Verteilung eines Agenten.

Jetzt konnten wir uns daran machen, ein Benutzerkonto zu erzeugen. Auch dazu verwendeten wir wieder die Quick-Task-Funktion und gaben im Task "Create Active Directory User" unsere Domäne an. Anschließend teilten wir dem System mit, dass wir das Benutzerkonto in der Organisationseinheit "Users" erzeugen wollten und füllten die Felder "Logon Name", "First Name", "Last Name", "Full Name" und "Password" aus. Danach ließen wir den Job laufen und fragten anschließend das Active Directory mit der Query-Funktion erneut ab, um zu sehen, ob der neue User vorhanden war. Wir zu erwarten, fand er sich in der Liste.

Modifizieren und Löschen

Nun ging es daran, das Benutzerkonto zu ändern. Dazu erzeugten wir einen Quick Task mit der Funktion "Manage Active Directory User". Auch hier gaben wir wieder die Domäne an und konnten danach auswählen, ob wir einen einzelnen Benutzer oder mehrere Konten, die bestimmte Kriterien erfüllten, bearbeiten wollten. Im Test modifizierten wir zu diesem Zeitpunkt lediglich den User "Ivanti". Wir fügten ihm über den entsprechenden Reiter eine neue E-Mail-Adresse hinzu. Nachdem der Job durchgelaufen war, prüften wir wieder, ob alles geklappt hatte. Erneut traten keine Probleme auf.

Zum Schluss löschten wir das AD-Benutzerkonto wieder mit der "Delete"-Funktion. Dabei gingen wir analog zu den anderen Aktionen vor, auch hier gab es keine Schwierigkeiten.

Verketten von Aufgaben

Interessanter ist es nun, die einzelnen Aufgaben zu verketten, beispielsweise vor der Installation einer Software erst einmal nachzusehen, ob auf dem Ziellaufwerk genug freier Speicher existiert und das Setup nur dann zu starten, wenn die entsprechende Überprüfung positiv ausfällt. Oder einen Active Directory User nur dann anzulegen, wenn eine vorhergehende Anfrage ergeben hat, dass noch kein Benutzerkonto dieses Namens existiert.

Um den freien Festplattenplatz auszulesen, ist es zunächst erforderlich, ein Modul mit einem Query-Task anzulegen, der den Disk Space abfragt. Diesem Job kann man dann unter dem Reiter "Evaluator" einen Operand mitgeben. Für unser Beispiel nahmen wir dazu "Free Space" und setzten die dazugehörige Kondition auf "mehr als 2 GByte". Anschließend gaben wir noch unter "If evaluator returns data then" als Option "Continue" an, damit das System in Fällen, in denen der freie Speicherplatz größer als zwei GByte war, mit der Installation fortfuhr. Gleichzeitig mussten wir dann noch unter "If evaluator returns NO data then" als Maßnahme "Fail this query" eingeben, damit das System bei zu wenig Speicherplatz die Aufgabe abbrach. Anschließend fügten wir dem gleichen Modul noch den eigentlichen Installations-Task hinzu. Damit war diese Aufgabe abgeschlossen und Ivanti Automation verhielt sich nach dem Aufruf des entsprechenden Jobs wie erwartet.

Das Abfragen eines Active-Directory-Users geht genauso. Man muss ein Modul anlegen, dass den Task enthält, die Active-Directory-User auszulesen. Dabei besteht die Möglichkeit, die Ausgabe nach einem Benutzernamen zu filtern und den Task nur dann fortzusetzen, wenn sie leer bleibt.

Nun ging es daran, das Benutzerkonto zu ändern. Dazu erzeugten wir einen Quick Task mit der Funktion "Manage Active Directory User". Auch hier gaben wir wieder die Domäne an und konnten danach auswählen, ob wir einen einzelnen Benutzer oder mehrere Konten, die bestimmte Kriterien erfüllten, bearbeiten wollten. Im Test modifizierten wir zu diesem Zeitpunkt lediglich den User "Ivanti". Wir fügten ihm über den entsprechenden Reiter eine neue E-Mail-Adresse hinzu. Nachdem der Job durchgelaufen war, prüften wir wieder, ob alles geklappt hatte. Erneut traten keine Probleme auf.

Zum Schluss löschten wir das AD-Benutzerkonto wieder mit der "Delete"-Funktion. Dabei gingen wir analog zu den anderen Aktionen vor, auch hier gab es keine Schwierigkeiten.

Verketten von Aufgaben

Interessanter ist es nun, die einzelnen Aufgaben zu verketten, beispielsweise vor der Installation einer Software erst einmal nachzusehen, ob auf dem Ziellaufwerk genug freier Speicher existiert und das Setup nur dann zu starten, wenn die entsprechende Überprüfung positiv ausfällt. Oder einen Active Directory User nur dann anzulegen, wenn eine vorhergehende Anfrage ergeben hat, dass noch kein Benutzerkonto dieses Namens existiert.

Um den freien Festplattenplatz auszulesen, ist es zunächst erforderlich, ein Modul mit einem Query-Task anzulegen, der den Disk Space abfragt. Diesem Job kann man dann unter dem Reiter "Evaluator" einen Operand mitgeben. Für unser Beispiel nahmen wir dazu "Free Space" und setzten die dazugehörige Kondition auf "mehr als 2 GByte". Anschließend gaben wir noch unter "If evaluator returns data then" als Option "Continue" an, damit das System in Fällen, in denen der freie Speicherplatz größer als zwei GByte war, mit der Installation fortfuhr. Gleichzeitig mussten wir dann noch unter "If evaluator returns NO data then" als Maßnahme "Fail this query" eingeben, damit das System bei zu wenig Speicherplatz die Aufgabe abbrach. Anschließend fügten wir dem gleichen Modul noch den eigentlichen Installations-Task hinzu. Damit war diese Aufgabe abgeschlossen und Ivanti Automation verhielt sich nach dem Aufruf des entsprechenden Jobs wie erwartet.

Das Abfragen eines Active-Directory-Users geht genauso. Man muss ein Modul anlegen, dass den Task enthält, die Active-Directory-User auszulesen. Dabei besteht die Möglichkeit, die Ausgabe nach einem Benutzernamen zu filtern und den Task nur dann fortzusetzen, wenn sie leer bleibt.

unter "Job History/View/Agents".

Fazit

Ivanti Automation konnte uns im Test durch den modularen Aufbau, den großen Funktionsumfang und die relativ einfache, schnell zu erlernende Bedienung überzeugen. Die Software lässt sich für eine Vielzahl von Aufgaben nutzen, von der Software-Verteilung bis zum Steuern von Patch-Management- und Verwaltungslösungen. Dabei stehen den Anwendern sehr viele Möglichkeiten zur Verfügung.

Der Einsatz einer Lösung wie Ivanti Automation verringert nicht nur den Arbeitsaufwand für die IT-Abteilungen, sondern erhöht auch die Sicherheit, da viele Fehlerquellen, die beim manuellen Arbeiten zu Tage treten, wegfallen. Das macht das Produkt für eine Vielzahl von Aufgabenbereichen interessant.

| << Vorherige Seite | Seite 2 von 2 |

Dr. Götz Güttich, IT-Testlab Dr. Güttich

[2] Langversion des Ivanti-Automation-Tests