IT-Dokumentation bei den Stadtwerken Speyer

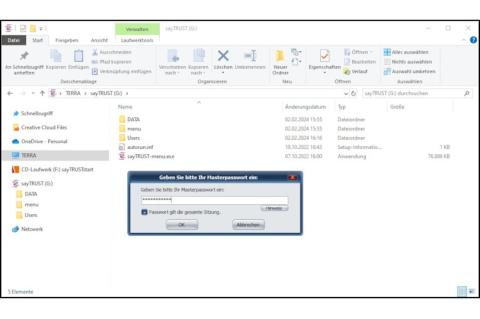

Für die Auditierung von Sicherheitsvorfällen auf ihren IT-Systemen suchten die Stadtwerke Speyer ein System, das neue Normen, gesetzliche Anforderungen und Auditvorgaben flexibel abbilden kann. Dabei stellte sich heraus, dass sich mit einem bereits vorhandenen Werkzeug dank implementiertem Service-Desk und Workspace-Management alle Anforderungen erfüllen ließen – ohne in eine neue Software investieren zu müssen. Lesen Sie mehr im Anwenderbericht.