Zero Trust richtig umsetzen

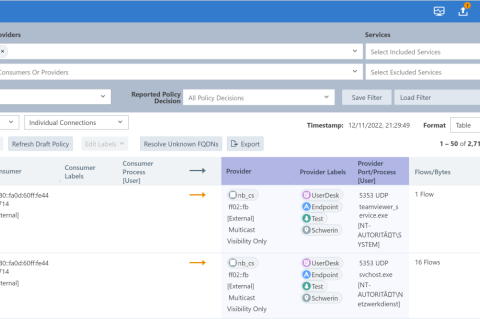

Zero Trust ist mittlerweile state of the art in Sachen Sicherheit. Was dabei häufig unter den Tisch fällt: Ganzheitliche Sichtbarkeit – und zwar bis auf Netzwerkebene – ist die Grundvoraussetzung für das Konzept. Ausgerechnet hier scheitern bereits viele Unternehmen. Die Folge: Blind Spots nehmen ihnen die Sicht. Erfahren Sie im Fachbeitrag, warum Deep Observability bei einer Zero-Trust-Strategie nicht fehlen darf.