Lesezeit

3 Minuten

IT-Inventarisierung und Software-Lizenzmanagement mit LOGINventory

Es liegt in der Natur jeder noch so ausgereiften Inventarisierungssoftware, dass die Bestandsaufnahme mit vielen Unsicherheitsfaktoren behaftet ist. Diese erinnert bei näherer Betrachtung eher an Meinungsumfragen, die während eines längeren Zeitraums durchgeführt werden, als an exakte Wissenschaft: Eine hundertprozentige Sicherheit über die Vollständigkeit und Aktualität der erhobenen Informationen existiert eigentlich nicht. Daher liefern im direkten Vergleich die verschiedenen Tools unterschiedliche Ergebnisse, was mit den divergenten Discovery-Methoden zusammenhängt.

Die technischen Verfahren der verschiedenen Hersteller von Inventarisierungstools zum Auslesen von Hardware und Software variieren jeweils in ihrer Methodik, denn wenn es so einfach wäre, alle Hardware- und Software-Komponenten nach Schema F exakt zu erfassen, gäbe es keine Unterschiede zwischen den Inventarisierungslösungen. In Analogie zu den technischen Möglichkeiten von Virenscannern kann letztlich nur erkannt werden, was bekannt ist. Um dies zu erreichen, bedarf es einer permanenten Pflege und Anpassung der Inventarisierungs-Software an die aktuellen Herausforderungen.

Hinzu kommt noch, dass sich die einzelnen Geräte nicht zum Zeitpunkt der Auswertung und auch nicht zum exakt gleichen Zeitpunkt erfassen lassen, sodass es abhängig vom Delta zwischen dem Zeitpunkt der Erfassung und dem Zeitpunkt der Auswertung immer unwahrscheinlicher ist, dass der erfasste Zustand noch aktuell ist.

Hardware gibt per se keine Informationen über sich preis, daher muss zumeist der indirekte Weg über die Hardware-Treiber genommen werden. Ähnlich verhält es sich bei Anwendungs-Software. Prinzipiell gibt es hier diverse – mehr oder weniger aufwendige – Methoden zur Erfassung, die erst kombiniert zu einem möglichst vollständigen Ergebnis führen können: Rekursiver File-Scan, Registry-Scan, Installation-Datenbank-Scan, Überwachung ausgeführter Programme et cetera. Das Ergebnis dieser Fleißarbeit ist dann bei einer professionellen Anwendung statistisch zu 99 Prozent korrekt – was also Ausreißer in beide Richtungen beinhaltet.

LOGINventory für Kleinstunternehmen kostenfrei

Eines der ersten Inventarisierungstools auf dem Markt überhaupt war im Jahre 2002 LOGINventory, das sich im Laufe der Zeit vom reinen Windows Hardware/Software-Inventarisierungs-Tool zu einer kompletten IT-Asset-Management-Suite für weitere Plattformen wie Linux, macOS, VMware oder Xen inklusive Software-Lizenzmanagement weiterentwickelt hat. Das Kundenspektrum erstreckt sich inzwischen vom Kleinstunternehmen, für die es die komplette Software nach wie vor kostenlos gibt, bis zum Großkonzern mit mehreren Tausend Beschäftigten. Seit einem guten Jahr liegt Version 7 vor.

Agentenlose Inventarisierung

Charakteristisch für die Software ist ihre geringe Einstiegshürde zur Inbetriebnahme: Schnell heruntergeladen und installiert, keine dedizierte Hardware vonnöten, intuitiv bedienbar. Die zahlreichen Funktionen von LOGINventory7 sind grundsätzlich über das zentrale LOGINventory Management Center (LMC) erreichbar. Von dort kann der Nutzer über das Menü "Extras" auf weitere Module wie etwa das Scanmodul zugreifen. Zusätzlich zum LMC, das sich auch portabel einsetzen lässt, gibt es das Webinterface für den Zugriff auf die erfassten Daten von jedem Rechner aus über den Browser.

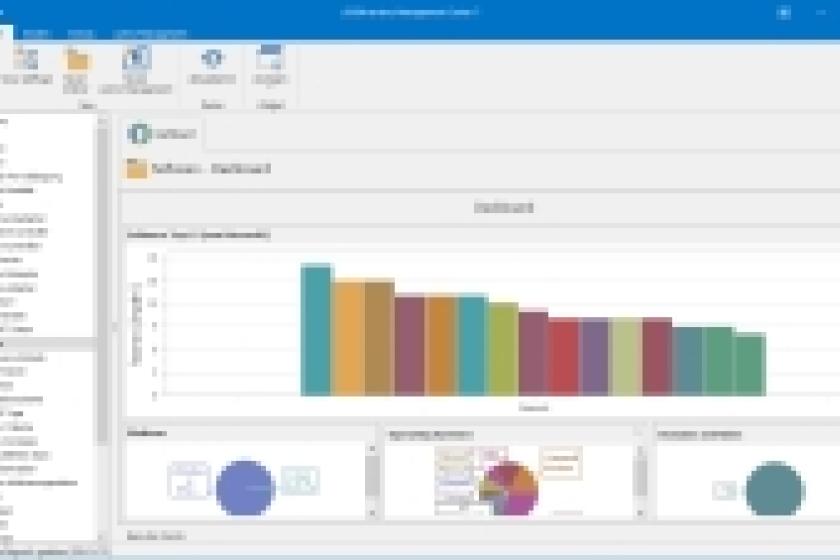

Nach dem Start sieht der Nutzer zentral im LMC ein Dashboard mit grafisch aufbereiteten Basis-Informationen. Eine dem Windows-Explorer ähnliche Struktur – links Navigation, rechts Details – listet Abfragen der erfassten Informationen, gruppiert nach Assets, VMs, Sicherheit, Hardware, Software, Benutzer, MS Exchange-Organisation inklusive Mailbox-Größen. Eigene Abfragen lassen sich jederzeit leicht hinzufügen.

Qualität und Quantität der dargestellten Informationen überzeugen. So wird aktuell zum Beispiel der Windows Bios-OEM Lizenz Key, die Boot-Methode (UEFI/Bios), SSDs oder das Microsoft Malicious Software Removal Tool eindeutig erkannt. Von Adobe- und Microsoft-Produkten werden die zur Aktivierung benutzten Lizenzschlüssel angezeigt, sodass sich die Anschaffung für ein extra Programm zum Auslesen dieser Keys erübrigt. Laut Hersteller LOGIN hat sich die reine Menge an gesammelten Eigenschaften eines Rechners seit der ersten Version mehr als verdoppelt. Gleichzeitig konnte der Netzwerk-Traffic bei den Erfassungen eines typischen Windows Desktops von 8 bis 10 MByte in Version 5 auf nunmehr unter 1 MByte gesenkt werden, was den Einsatz über WAN-Leitungen problemlos erlaubt.

In der Abfrage Software-Pakete werden alle gefunden Pakete mit der Anzahl Installationen aufgelistet. Klickt der Nutzer eines an, so bekommt er im Fenster-Bereich "Verknüpfte Daten" direkt angezeigt, auf welchen Rechnern dies der Fall ist – mit einem Klick auf "Nein" lässt sich dies umschalten auf die Liste der Rechner, wo dies Paket fehlt. Zudem besteht die Möglichkeit, dezentrale und hierarchische Unternehmensstrukturen abzubilden, etwa indem ein Administrator Abfrage-Bäume anderen Standorten als symbolische Links zur Verfügung stellt und entsprechende Zugriffsrechte darauf setzen kann – ganz ähnlich wie in einem Filesystem.

Auslesen des Active Directory

Da LOGINventory auch das Active Directory (AD) ausliest, lassen sich Informationen daraus über die entsprechenden Widgets "Benutzerkonto" und "Computerkonto" darstellen. Die Informationen passen sich dabei stets der aktuellen Auswahl in der Ergebnisansicht an. Das Widget Computerkonto zeigt bei allen Abfragen mit der Basis-Tabelle "Device" die entsprechenden Inhalte aus dem AD. Das Widget Benutzerkonto verknüpft die während der Inventarisierung erkannten angemeldeten Benutzer mit den entsprechenden Daten aus dem Active Directory.

Bild 1: Auch zu (auf dem Active Directory basierenden) Benutzerkonten lassen sich die wichtigsten Informationen

schnell gewinnen.

Außerdem lässt sich das Active Directory auch als Quelle für zu erfassende Geräte verwenden. So lassen sich Scan-Definitionen einfach auf Basis von OUs anlegen; zusätzlich können Nutzer auch die Netz-Definitionen aus "Active Directory Sites und Services" verwenden, sodass die vom Administrator dort neu definierten Subnetze vollautomatisch in die Erfassung mit aufgenommen werden.

Seite 1: Agentenlose Inventarisierung

Seite 2: Ausgefeiltes Lizenzmanagement

ln/Olaf Engelmann, Marketing Manager bei Schmidt's LOGIN

Hinzu kommt noch, dass sich die einzelnen Geräte nicht zum Zeitpunkt der Auswertung und auch nicht zum exakt gleichen Zeitpunkt erfassen lassen, sodass es abhängig vom Delta zwischen dem Zeitpunkt der Erfassung und dem Zeitpunkt der Auswertung immer unwahrscheinlicher ist, dass der erfasste Zustand noch aktuell ist.

Hardware gibt per se keine Informationen über sich preis, daher muss zumeist der indirekte Weg über die Hardware-Treiber genommen werden. Ähnlich verhält es sich bei Anwendungs-Software. Prinzipiell gibt es hier diverse – mehr oder weniger aufwendige – Methoden zur Erfassung, die erst kombiniert zu einem möglichst vollständigen Ergebnis führen können: Rekursiver File-Scan, Registry-Scan, Installation-Datenbank-Scan, Überwachung ausgeführter Programme et cetera. Das Ergebnis dieser Fleißarbeit ist dann bei einer professionellen Anwendung statistisch zu 99 Prozent korrekt – was also Ausreißer in beide Richtungen beinhaltet.

LOGINventory für Kleinstunternehmen kostenfrei

Eines der ersten Inventarisierungstools auf dem Markt überhaupt war im Jahre 2002 LOGINventory, das sich im Laufe der Zeit vom reinen Windows Hardware/Software-Inventarisierungs-Tool zu einer kompletten IT-Asset-Management-Suite für weitere Plattformen wie Linux, macOS, VMware oder Xen inklusive Software-Lizenzmanagement weiterentwickelt hat. Das Kundenspektrum erstreckt sich inzwischen vom Kleinstunternehmen, für die es die komplette Software nach wie vor kostenlos gibt, bis zum Großkonzern mit mehreren Tausend Beschäftigten. Seit einem guten Jahr liegt Version 7 vor.

Agentenlose Inventarisierung

Charakteristisch für die Software ist ihre geringe Einstiegshürde zur Inbetriebnahme: Schnell heruntergeladen und installiert, keine dedizierte Hardware vonnöten, intuitiv bedienbar. Die zahlreichen Funktionen von LOGINventory7 sind grundsätzlich über das zentrale LOGINventory Management Center (LMC) erreichbar. Von dort kann der Nutzer über das Menü "Extras" auf weitere Module wie etwa das Scanmodul zugreifen. Zusätzlich zum LMC, das sich auch portabel einsetzen lässt, gibt es das Webinterface für den Zugriff auf die erfassten Daten von jedem Rechner aus über den Browser.

Nach dem Start sieht der Nutzer zentral im LMC ein Dashboard mit grafisch aufbereiteten Basis-Informationen. Eine dem Windows-Explorer ähnliche Struktur – links Navigation, rechts Details – listet Abfragen der erfassten Informationen, gruppiert nach Assets, VMs, Sicherheit, Hardware, Software, Benutzer, MS Exchange-Organisation inklusive Mailbox-Größen. Eigene Abfragen lassen sich jederzeit leicht hinzufügen.

Qualität und Quantität der dargestellten Informationen überzeugen. So wird aktuell zum Beispiel der Windows Bios-OEM Lizenz Key, die Boot-Methode (UEFI/Bios), SSDs oder das Microsoft Malicious Software Removal Tool eindeutig erkannt. Von Adobe- und Microsoft-Produkten werden die zur Aktivierung benutzten Lizenzschlüssel angezeigt, sodass sich die Anschaffung für ein extra Programm zum Auslesen dieser Keys erübrigt. Laut Hersteller LOGIN hat sich die reine Menge an gesammelten Eigenschaften eines Rechners seit der ersten Version mehr als verdoppelt. Gleichzeitig konnte der Netzwerk-Traffic bei den Erfassungen eines typischen Windows Desktops von 8 bis 10 MByte in Version 5 auf nunmehr unter 1 MByte gesenkt werden, was den Einsatz über WAN-Leitungen problemlos erlaubt.

In der Abfrage Software-Pakete werden alle gefunden Pakete mit der Anzahl Installationen aufgelistet. Klickt der Nutzer eines an, so bekommt er im Fenster-Bereich "Verknüpfte Daten" direkt angezeigt, auf welchen Rechnern dies der Fall ist – mit einem Klick auf "Nein" lässt sich dies umschalten auf die Liste der Rechner, wo dies Paket fehlt. Zudem besteht die Möglichkeit, dezentrale und hierarchische Unternehmensstrukturen abzubilden, etwa indem ein Administrator Abfrage-Bäume anderen Standorten als symbolische Links zur Verfügung stellt und entsprechende Zugriffsrechte darauf setzen kann – ganz ähnlich wie in einem Filesystem.

Auslesen des Active Directory

Da LOGINventory auch das Active Directory (AD) ausliest, lassen sich Informationen daraus über die entsprechenden Widgets "Benutzerkonto" und "Computerkonto" darstellen. Die Informationen passen sich dabei stets der aktuellen Auswahl in der Ergebnisansicht an. Das Widget Computerkonto zeigt bei allen Abfragen mit der Basis-Tabelle "Device" die entsprechenden Inhalte aus dem AD. Das Widget Benutzerkonto verknüpft die während der Inventarisierung erkannten angemeldeten Benutzer mit den entsprechenden Daten aus dem Active Directory.

Bild 1: Auch zu (auf dem Active Directory basierenden) Benutzerkonten lassen sich die wichtigsten Informationen

schnell gewinnen.

Außerdem lässt sich das Active Directory auch als Quelle für zu erfassende Geräte verwenden. So lassen sich Scan-Definitionen einfach auf Basis von OUs anlegen; zusätzlich können Nutzer auch die Netz-Definitionen aus "Active Directory Sites und Services" verwenden, sodass die vom Administrator dort neu definierten Subnetze vollautomatisch in die Erfassung mit aufgenommen werden.

Seite 1: Agentenlose Inventarisierung

Seite 2: Ausgefeiltes Lizenzmanagement

| Seite 1 von 2 | Nächste Seite >> |

ln/Olaf Engelmann, Marketing Manager bei Schmidt's LOGIN