Inhaltsverzeichnis

EDITORIAL

AKTUELL

News

In den News finden Sie monatlich von unseren Redakteuren ausgewählte Nachrichten, aktuelle Meldungen und Produktneuheiten zu Themen des professionellen IT-Betriebs.

Interview

»Vertrauen muss immer wieder neu gewonnen werden«

Im Gespräch mit Christian Milde, dem Geschäftsführer Central Europe bei Kaspersky, wie das Unternehmen mit der BSI-Warnung umgeht und die Entwicklungen beim Identitäts- und Zugriffsmanagement sieht.

TESTS

FirstWare IDM-Portal Professional Edition 2020.4

Das Portal hilft Admins dabei, typische Aufgaben zu delegieren oder Benutzer selbst im Self-Service zu befähigen. IT-Administrator war von seiner Flexibilität schwer angetan.

Ory Cloud

Ory Cloud baut seine Identitätsplattform aus Open-Source-Modulen und zeigt Stärken beim Identitätsmanagement und dem Einsatz von Social Sign-ins.

Semperis Directory Services Protector 3.6

Semperis Directory Services Protector überwacht das AD auf Schwachstellen, unerwünschte Änderungen sowie Indikatoren für eine Attacke und greift automatisch ein.

Profitap IOTA 1G

Die Appliance positioniert sich als Helfer beim Analysieren von Netzwerkverkehr. Im Test kam heraus, dass sich der Hersteller für den schnellen Remote-Einsatz des Werkzeugs Gedanken gemacht hat.

PRAXIS

Remotedesktop-Anwendungen im Vergleich

Zu evaluieren, welches Remote-Werkzeug optimal ist, erweist sich für die Unternehmens-IT als echte Herausforderung. Wir betrachten beispielhaft acht Tools unterschiedlicher Ausprägungen.

Apple Business Essentials

In den USA hat Apple mit Apple Business Essentials bereits ein eigenes Werkzeug zur zentralen Geräteverwaltung am Start. Wir werfen wir einen ersten Blick darauf.

Microsoft 365 Desired State Configuration

Microsoft hat die PowerShell-Erweiterung vor einiger Zeit für Microsoft 365 zur Verfügung gestellt. Wir beschreiben die recht aufwändige Ersteinrichtung und den praktischen Einsatz.

Suche mit Fuzzy Finder

Diesmal dreht sich im Open-Source-Tipp alles um den Fuzzy Finder, kurz fzf. Diesen können Sie innerhalb einer Shell als interaktiven Filter verwenden.

Mit Age Dateien verschlüsseln

Mit Age ist eine asymmetrische Verschlüsselung einfacher möglich als etwa mit GnuPG. Im Security-Tipp zeigen wir, wofür und wie Sie Age in der Praxis nutzen können.

Tipps, Tricks und Tools

In jeder Ausgabe präsentiert Ihnen IT-Administrator Tipps, Tricks und Tools zu den aktuellen Betriebssystemen und Produkten, die in vielen Unternehmen im Einsatz sind.

SCHWERPUNKT

Active Directory und Red Hat IdM per Vertrauensstellung verbinden

Per Cross-Forest-Vertrauensstellung ist eine Verbindung grundsätzlich möglich, die Einrichtung gestaltet sich aber nicht ganz trivial. Unser Workshop verrät, wie es funktioniert.

Identity- und Access-Management mit Keycloak

Die Java-basierte Identity- und Access-Management-Software bietet eine moderne Benutzerverwaltung und lässt sich gut in bestehende Infrastrukturen integrieren.

Samba als Domaincontroller

Ein Active-Directory-Domaincontroller muss nicht zwingend ein Windows-Server sein. Auch der Open-Source-Dienst Samba kann als DC arbeiten, wie wir in unserem Workshop unter Beweis stellen.

Benutzerverwaltung in Linux abhärten

Auf den allermeisten Linux-Systemen liegt ein Gros der Optionen für sichere Zugänge brach. Der Artikel veranschaulicht, wie Sie mit einfachen Bordmitteln die Benutzerverwaltung abhärten.

Azure AD Password Protection

Einen eher unscheinbaren, aber trotzdem guten Schutz bietet Password Protection – wir haben uns die Funktionsweise und die praktische Anwendung des Diensts angesehen.

Zertifikatbasierte Authentifizierung

Die Certificate-based Authentication hält Einzug in der Microsoft-Cloud und schenkt bereits ausgerollten physischen Karten und Zertifikaten neue Einsatzzwecke.

AD-Verwaltung mit den NetTools

Wunderbar abrunden lässt sich der Admin-Werkzeugkoffer mit den kostenlosen NetTools: in Summe mehr als 90 kleinere und größere Helfer, die Fehlersuche und Verwaltung vereinfachen.

Identity- und Access-Management für den Mittelstand

Im Mittelstand herrscht meist chronischer Personalmangel und so ist es für IAM entscheidend, die eigenen Anforderungen genau zu definieren und die passenden Anbieter auszuwählen.

RUBRIKEN

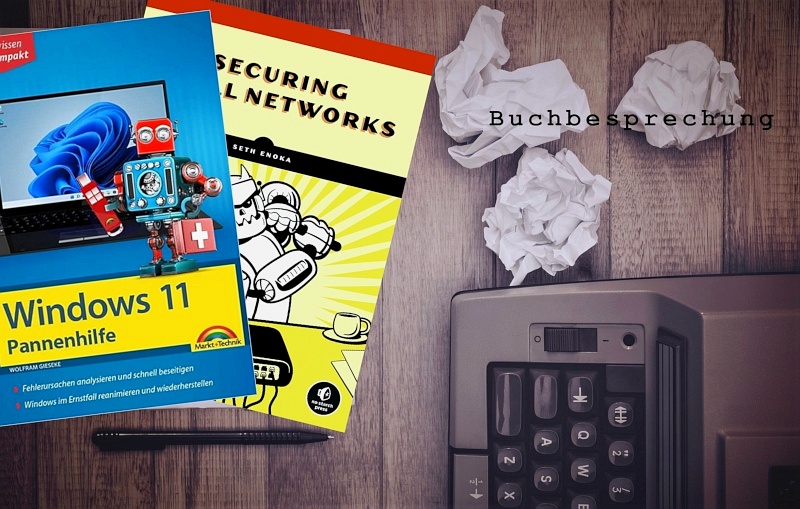

Buchbesprechung August

Securing Small Networks und Windows 11 Pannenhilfe

Redakteur Daniel Richey stellt monatlich zwei Bücher vor, die ihren Berufsalltag unterstützen.

Fachartikel online

Unser Internetauftritt versorgt Sie jede Woche mit neuen interessanten Fachartikeln.