Lesezeit

1 Minute

Im Test: Vulidity 1.1b

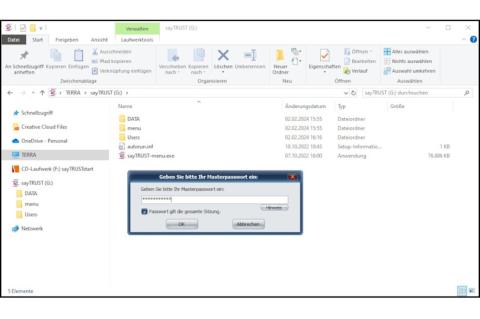

Vulidity tritt an mit dem Ziel, die Perspektive auf die Informationssicherheit nachhaltig zu erweitern. Der Ansatz des jungen Unternehmens vereint dazu automatisierte Testverfahren auf gängige Angriffsvektoren unter einer einfach zu bedienenden Oberfläche. Dank dieses Vorgehens können Administratoren ihr Sicherheitskonzept zielführend überprüfen.

Das im Sommer 2018 gegründete deutsche Unternehmen Vulidity positioniert sein gleichnamiges Produkt als komplett automatisiertes Sicherheits-Assessment. Dazu schnüren die Gründer ein Paket, das Testverfahren gegen drei der häufigsten Angriffsvektoren der heutigen Zeit unter einer Weboberfläche versammelt: Vulidity bietet umfassende Netzanalysen mit verschiedenen Komplexitätsstufen, Tools der Open Source Intelligence (OSINT), die ermitteln, ob ungewollt sensible Informationen öffentlich verfügbar sind, sowie Social-Engineering-Kampagnen zur Sensibilisierung von Anwendern.

Als Hardware oder virtualisiert

Die Lösung ist als Hardware auf Basis eines Raspberry Pi, als virtuelle Maschine für VMware und kompatible Umgebungen wie VirtualBox sowie als Container-Image für Docker verfügbar. Für davon abweichende Umgebungen stellt der Anbieter, soweit technisch möglich, ohne Mehrkosten individuelle Versionen bereit. Vulidity integriert sich so flexibel in die IT-Infrastruktur.

Die Werkzeuge sind auf möglichst einfache Bedienung ausgelegt und mit praktischen Informationen zum "Wie" und "Warum" der einzelnen Tests unterfüttert. So sollen Admins auch ohne aufwendige Schulungsmaßnahmen in die Lage versetzt werden, die Sicherheit ihrer Infrastruktur einzuschätzen.

Paket aus Produkt und Dienstleistung

Paket aus Produkt und Dienstleistung

Der Anbieter kombiniert das eigentliche Produkt mit begleitenden Dienstleistungen. Der Anschaffungspreis umfasst entsprechend nicht nur Hard- und Software, sondern auch einen individuellen Einrichtungstag. Weiterhin sind über eine Laufzeit von einem Jahr die kontinuierliche Versorgung mit neuen Versionen und Funktionen sowie Fehlerbehebungen und ein umfassender Support inbegriffen. Kunden haben darüber hinaus die Möglichkeit, kostenlos an Workshops und weiteren Veranstaltungen des Herstellers teilzunehmen.

Eine Orientierung zu den Anschaffungs- und Folgekosten liefert der Kostenrechner auf der Webseite des Herstellers. Neben dem regulären Grundpreis bietet Vulidity die Lösung auch zu einem reduzierten Preis an. Hierfür qualifizieren sich sehr kleine Unternehmen mit nur wenigen Mitarbeitern, wie etwa Handwerksbetriebe, kleine Anwaltskanzleien oder Startups sowie besondere Institutionen. Dazu zählen Teile des Bildungssektors und gemeinnützige Organisationen.

Fazit

Vulidity ist ein junges Produkt, wobei nur kleinere Ungereimtheiten unseren positiven Gesamteindruck trübten. Dies hat der Hersteller mit seinem Einsatz zudem mehr als wettgemacht. So konnten wir uns davon überzeugen, dass Nähe zum Kunden für den Support von Vulidity kein leeres Versprechen ist. Die Lösung bietet ein sehr gutes Paket an Sicherheitswerkzeugen, das insbesondere für Unternehmen nützlich sein dürfte, die sich keine speziell trainierten Experten für IT-Sicherheit leisten können.

Den kompletten Test finden Sie in Ausgabe 05/2019 ab Seite 22.

ln/Dr. Christian Knermann

Als Hardware oder virtualisiert

Die Lösung ist als Hardware auf Basis eines Raspberry Pi, als virtuelle Maschine für VMware und kompatible Umgebungen wie VirtualBox sowie als Container-Image für Docker verfügbar. Für davon abweichende Umgebungen stellt der Anbieter, soweit technisch möglich, ohne Mehrkosten individuelle Versionen bereit. Vulidity integriert sich so flexibel in die IT-Infrastruktur.

Die Werkzeuge sind auf möglichst einfache Bedienung ausgelegt und mit praktischen Informationen zum "Wie" und "Warum" der einzelnen Tests unterfüttert. So sollen Admins auch ohne aufwendige Schulungsmaßnahmen in die Lage versetzt werden, die Sicherheit ihrer Infrastruktur einzuschätzen.

Der Anbieter kombiniert das eigentliche Produkt mit begleitenden Dienstleistungen. Der Anschaffungspreis umfasst entsprechend nicht nur Hard- und Software, sondern auch einen individuellen Einrichtungstag. Weiterhin sind über eine Laufzeit von einem Jahr die kontinuierliche Versorgung mit neuen Versionen und Funktionen sowie Fehlerbehebungen und ein umfassender Support inbegriffen. Kunden haben darüber hinaus die Möglichkeit, kostenlos an Workshops und weiteren Veranstaltungen des Herstellers teilzunehmen.

Eine Orientierung zu den Anschaffungs- und Folgekosten liefert der Kostenrechner auf der Webseite des Herstellers. Neben dem regulären Grundpreis bietet Vulidity die Lösung auch zu einem reduzierten Preis an. Hierfür qualifizieren sich sehr kleine Unternehmen mit nur wenigen Mitarbeitern, wie etwa Handwerksbetriebe, kleine Anwaltskanzleien oder Startups sowie besondere Institutionen. Dazu zählen Teile des Bildungssektors und gemeinnützige Organisationen.

Fazit

Vulidity ist ein junges Produkt, wobei nur kleinere Ungereimtheiten unseren positiven Gesamteindruck trübten. Dies hat der Hersteller mit seinem Einsatz zudem mehr als wettgemacht. So konnten wir uns davon überzeugen, dass Nähe zum Kunden für den Support von Vulidity kein leeres Versprechen ist. Die Lösung bietet ein sehr gutes Paket an Sicherheitswerkzeugen, das insbesondere für Unternehmen nützlich sein dürfte, die sich keine speziell trainierten Experten für IT-Sicherheit leisten können.

Den kompletten Test finden Sie in Ausgabe 05/2019 ab Seite 22.

ln/Dr. Christian Knermann