Lesezeit

2 Minuten

Im Test: Schmidt's LOGINventory 8

Trends wie BYOD zum Trotz kommen in Firmen nach wie vor primär geschäftlich angeschaffte Programme und Geräte zum Einsatz, die es zu inventarisieren gilt. Hier ist es am Administrator, stets einen möglichst perfekten Überblick zu behalten. Ein hierfür äußerst nützliches Programm ist LOGINventory, das wir uns in der noch recht neuen Version 8 angeschaut haben. Besonders gut gefallen haben uns der automatisierte Datenimport und das Erstellen dynamischer Dokumente.

LOGINventory des in München beheimateten Anbieters Schmidt's LOGIN ist ein Produkt zur automatisierten Inventarisierung von Hardware- und Softwarekomponenten über das Netzwerk. Neben den reinen Inventardaten bietet das Programm dem Administrator ein Lizenzmanagement und somit die Möglichkeit, eine IT-Dokumentation im weiteren Sinne anzufertigen.

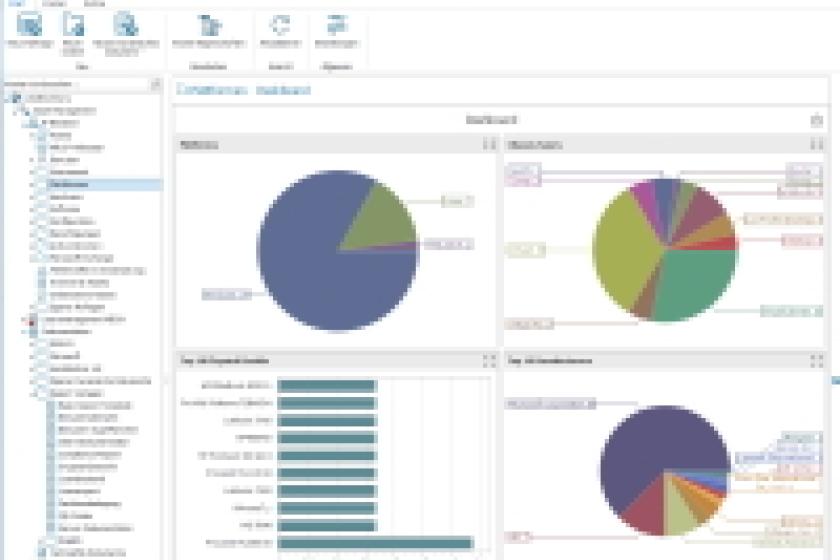

LOGINventory sammelt alle ermittelten Informationen im sogenannten "LOGINventory Management Center" und stellt die Daten in tabellarischer, filterbarer Form, aber auch als Bericht oder als grafische Darstellung der Netzwerktopologie dar.

Im Grundsatz arbeitet das Werkzeug ohne Software-Agenten. Es bedient sich der grundlegenden Fähigkeiten der unterstützten Betriebssysteme wie Windows, macOS oder Linux, um die gewünschten Informationen über die Standardschnittstellen zu ermitteln. Optional steht zur Inventarisierung ein Windows-Offline-Agent zur Verfügung, der Rechner erfasst, die sich nie oder nur äußerst selten im lokalen Netzwerk befinden, etwa Laptops von Außendienstmitarbeitern oder DMZ-Server. Die lokal ermittelten Daten lassen sich dann per Datei zur weiteren Verarbeitung übermitteln.

Das Lizenzmanagement von LOGINventory eignet sich zur Bereitstellung von SAM-Prozessen. Das Modul ist in der Lage, die virtuelle Anwendungs- und Betriebssystembereitstellung zu identifizieren und bei der Lizenzinterpretation zu berücksichtigen. Die Unterstützung umfasst die bekannten Hypervisoren von VMware, Xen und Hyper-V. Für das Software-Lizenzmanagement berücksichtigt das Programm laut Hersteller aktuelle Metriken auf allen Systemen, inklusive Formel-Editor zum Hinterlegen beliebiger Berechnungsvorschriften, zum Beispiel pro Device, pro VM, pro VM-Core, pro Core, pro CPU, pro User et cetera.

Das ist neu in Version 8

Mit der jüngsten Version von LOGINventory haben die Entwickler automatisierte Lizenzplausibilisierungs-Berichte und die Auswertung der Benutzerzugriffsrechte in Anlehnung an die EU-Datenschutz-Grundverordnung (DSGVO) umgesetzt. Um als Administrator über entscheidende Veränderungen auch ohne Start der Software in Kenntnis gesetzt zu werden, gibt es ab dieser Version eine Benachrichtigungsfunktion, die beispielsweise bei neuen Netzwerkgeräten, kritischen Events, auslaufenden Verträgen oder Lizenzverstößen eine E-Mail-Meldung ausgibt.

Mit der Version 8 hat der Hersteller das Programm zur agentenlosen Erfassung in die Benutzeroberfläche des Management Centers integriert, sodass Administratoren Erfassung und Auswertung nun innerhalb eines Fensters durchführen. Ferner will Schmidt's LOGIN in Bezug auf die Optik die Baumstruktur so umgestaltet haben, dass sich der Arbeitsprozess intuitiver abbilden lässt und die neuen Funktionen prominenter zu finden sind.

Mit der Version 8 hat der Hersteller das Programm zur agentenlosen Erfassung in die Benutzeroberfläche des Management Centers integriert, sodass Administratoren Erfassung und Auswertung nun innerhalb eines Fensters durchführen. Ferner will Schmidt's LOGIN in Bezug auf die Optik die Baumstruktur so umgestaltet haben, dass sich der Arbeitsprozess intuitiver abbilden lässt und die neuen Funktionen prominenter zu finden sind.

Eine neue Darstellungsart ist "Neuerdings Fehlerhaft". Hierbei handelt es sich um Geräte, die in der Vergangenheit erfasst wurden und bereits Daten lieferten, bei denen jedoch der letzte Scan fehlerhaft verlief. Das Usage Metering, also die Protokollierung der Programmnutzung durch die Benutzer, ist nun nicht mehr auf den Dateityp .EXE limitiert, auch .BAT und .JAR-Aufrufe entgehen LOGINventory nicht.

Gänzlich neu und praktisch für Serviceprovider ist die Verwaltung verschiedener Endkunden als Mandanten von einem Rechner aus. Diese verfügen in LOGINventory über individuelle Datenbanken, Erfassungsmethoden und Tasks. Mit dem Multi-Tenancy-Manager verwalten IT-Professionals verschiedene Endkunden und starten LOGINventory gleichzeitig im Kontext verschiedener Mandanten.

Fazit

LOGINventory 8 liefert genau das, was es verspricht – Inventardaten, Lizenzinformationen und die Erstellung von dynamischen IT-Dokumenten. Insgesamt geht das Arbeiten mit der Software leicht von der Hand und ein Blick in die wirklich gut geschriebene Onlinedokumentation ist kaum notwendig. Alles in allem eine ziemlich solide Sache – aufgrund der einfachen Bedienung macht es beinahe Spaß, sich durch die Themen Dokumentation, Lizenzmanagement und Inventarisierung zu arbeiten.

ln/Frank-Michael Schlede und Thomas Bär

LOGINventory sammelt alle ermittelten Informationen im sogenannten "LOGINventory Management Center" und stellt die Daten in tabellarischer, filterbarer Form, aber auch als Bericht oder als grafische Darstellung der Netzwerktopologie dar.

Im Grundsatz arbeitet das Werkzeug ohne Software-Agenten. Es bedient sich der grundlegenden Fähigkeiten der unterstützten Betriebssysteme wie Windows, macOS oder Linux, um die gewünschten Informationen über die Standardschnittstellen zu ermitteln. Optional steht zur Inventarisierung ein Windows-Offline-Agent zur Verfügung, der Rechner erfasst, die sich nie oder nur äußerst selten im lokalen Netzwerk befinden, etwa Laptops von Außendienstmitarbeitern oder DMZ-Server. Die lokal ermittelten Daten lassen sich dann per Datei zur weiteren Verarbeitung übermitteln.

Das Lizenzmanagement von LOGINventory eignet sich zur Bereitstellung von SAM-Prozessen. Das Modul ist in der Lage, die virtuelle Anwendungs- und Betriebssystembereitstellung zu identifizieren und bei der Lizenzinterpretation zu berücksichtigen. Die Unterstützung umfasst die bekannten Hypervisoren von VMware, Xen und Hyper-V. Für das Software-Lizenzmanagement berücksichtigt das Programm laut Hersteller aktuelle Metriken auf allen Systemen, inklusive Formel-Editor zum Hinterlegen beliebiger Berechnungsvorschriften, zum Beispiel pro Device, pro VM, pro VM-Core, pro Core, pro CPU, pro User et cetera.

Das ist neu in Version 8

Mit der jüngsten Version von LOGINventory haben die Entwickler automatisierte Lizenzplausibilisierungs-Berichte und die Auswertung der Benutzerzugriffsrechte in Anlehnung an die EU-Datenschutz-Grundverordnung (DSGVO) umgesetzt. Um als Administrator über entscheidende Veränderungen auch ohne Start der Software in Kenntnis gesetzt zu werden, gibt es ab dieser Version eine Benachrichtigungsfunktion, die beispielsweise bei neuen Netzwerkgeräten, kritischen Events, auslaufenden Verträgen oder Lizenzverstößen eine E-Mail-Meldung ausgibt.

Eine neue Darstellungsart ist "Neuerdings Fehlerhaft". Hierbei handelt es sich um Geräte, die in der Vergangenheit erfasst wurden und bereits Daten lieferten, bei denen jedoch der letzte Scan fehlerhaft verlief. Das Usage Metering, also die Protokollierung der Programmnutzung durch die Benutzer, ist nun nicht mehr auf den Dateityp .EXE limitiert, auch .BAT und .JAR-Aufrufe entgehen LOGINventory nicht.

Gänzlich neu und praktisch für Serviceprovider ist die Verwaltung verschiedener Endkunden als Mandanten von einem Rechner aus. Diese verfügen in LOGINventory über individuelle Datenbanken, Erfassungsmethoden und Tasks. Mit dem Multi-Tenancy-Manager verwalten IT-Professionals verschiedene Endkunden und starten LOGINventory gleichzeitig im Kontext verschiedener Mandanten.

Fazit

LOGINventory 8 liefert genau das, was es verspricht – Inventardaten, Lizenzinformationen und die Erstellung von dynamischen IT-Dokumenten. Insgesamt geht das Arbeiten mit der Software leicht von der Hand und ein Blick in die wirklich gut geschriebene Onlinedokumentation ist kaum notwendig. Alles in allem eine ziemlich solide Sache – aufgrund der einfachen Bedienung macht es beinahe Spaß, sich durch die Themen Dokumentation, Lizenzmanagement und Inventarisierung zu arbeiten.

Den kompletten Test finden Sie in Ausgabe 01/2021 ab Seite 16.

ln/Frank-Michael Schlede und Thomas Bär