Mit Docker die Netzwerk-Toolbox befüllen

Das Management von Netzwerken ist harte Arbeit. Docker sei Dank haben Administratoren die Möglichkeit, einen kompletten Technologie-Stack auf ihren Geräten zu installieren – von Monitoring bis Automatisierung ist damit theoretisch alles möglich. Doch nicht jedes Tool gehört in die Werkzeugkiste und nicht jede Software ist vertrauenswürdig. Unser Beitrag gibt einen Überblick, auf welche Helfer Sie auf Basis von Docker-Containern keinesfalls verzichten sollten.

Während die Welt über die neuesten Errungenschaften in Sachen künstlicher Intelligenz oder Cyberattacken spricht, vergessen die meisten, dass ohne Netzwerke unsere globalisierte Tech-Welt schlicht zusammenbräche. Aufmerksamkeit erhält das Thema Netzwerk meist nur dann, wenn irgendetwas nicht läuft – dann aber mit der vollen Wucht der Empörung. Zum Glück finden Downtimes und ähnliche Verbindungsprobleme nur selten statt. Zu verdanken haben wir diesen Umstand fleißigen Netzwerkadministratoren, die für sichere und zuverlässige Verbindungen sorgen.

Nie ohne hilfreiche Admin-Tools

Deren Berufsbild hat sich in den letzten Jahrzehnten deutlich gewandelt: Früher waren sie vor allem für die erfolgreiche Verbindung verschiedener Rechner in einem internen Kabelnetzwerk verantwortlich. Heute hingegen müssen sie nicht nur vielschichtige und standortübergreifende Netzwerke einrichten, sondern auch für deren Sicherheit gegenüber Hackerangriffen sorgen, Zugriffsrechte verwalten und die Resilienz gewährleisten. Kommt es zum Ausfall, liegt die schnelle Wiederherstellung in ihrem Aufgabenbereich.

Allein dieser kurze Abriss der alltäglichen Aufgaben, mit denen Netzwerkadministratoren betraut sind, zeigt: manuell und ohne die richtigen Softwaretools ist diese komplexe Arbeit nicht zu bewältigen. Anwendungen für das Monitoring, die Provisionierung oder das Gerätemanagement gibt es glücklicherweise viele. Doch leider ist nicht jedes Tool mit der verwendeten Hardware und der darauf laufenden Betriebssoftware kompatibel. Gerade ältere Geräte haben den Ruf, ein wenig zickig zu sein. Daher unterstützen neuere Router und Switches in der Regel Docker und haben eine entsprechende Container-Runtime vorinstalliert.

Docker rettet die moderne Netzwerkwelt

Die Container-Technologie ist darum so wertvoll – auch für Netzwerkgeräte –, weil sie viele Kompatibilitätsprobleme löst. Da Container neben der auszuführenden Software sämtliche für deren Ausführung benötigte Bibliotheken und Softwarekomponenten enthalten, laufen die Anwendungen auf jedem Betriebssystem, also zum Beispiel auch auf Routern. Voraussetzung ist die erwähnte Docker-Runtime-Umgebung.

Um die gewünschte Software zu installieren, benötigen Administratoren nichts weiter als ein passendes Docker-Image. Aus dieser Template-Datei können sie dann beliebig viele Container und Instanzen ihrer Anwendung erstellen. Noch einfacher geht es, wenn die Anbieter einer Software bereits vorgefertigte Docker-Container für die Installation über das Web bereitstellen. Dann genügt sogar die Eingabe einer einzigen Zeile im Command Line Interface (CLI) des Routers. In der Praxis sieht das wie folgt aus, hier beispielhaft für den Portainer-Server-Container:

docker run -d -p 8000:8000 -p 9443:9443 --name portainer --restart=always -v /var/run/docker.sock:/var/run/docker.sock -v portainer_data:/data portainer/portainer-ce:latest

Die Vielfalt an Anwendungen, die als Docker-Container oder Image verfügbar sind, ist überwältigend. Allein der Docker Hub, eine nicht-kuratierte Sammlung von Docker Images, listet über 100.000 Anwendungen verschiedener kommerzieller Anbieter und Open-Source-Projekte. Ein Wort der Warnung ist an dieser Stelle angebracht: Wie auch auf GitHub kann dort praktisch jeder seine Software anbieten. Da keine wirkliche Qualitätssicherung stattfindet, sind diese Sammlungen immer mit Vorsicht zu genießen. Die allermeisten bekannten Tools sind sicher ungefährlich, von allzu experimentellen Projekten unbekannter Herkunft sollten Netzwerkadministratoren allerdings Abstand halten, insbesondere wenn sie die Software im Unternehmenskontext einsetzen wollen.

Tools für die (Netzwerk-)Welt

Da die Container-Technologie auch Netzwerkrouter zu gewöhnlichen Ausführungsumgebungen für Software macht, können Administratoren natürlich jedwede Art von Programmen auf den Geräten ausführen. Eine Runde Doom oder Monkey Island dürfte mit aktueller Hardware kein Problem sein. Hilfreich im Geschäftsalltag ist das allerdings nicht. Anders sieht es bei den folgenden fünf Tools aus, die jeder Netzwerkadministrator in seinen virtuellen Werkzeugkasten aufnehmen sollte:

- Telegraf (Monitoring und Performance): Die Open-Source-Software Telegraf von InfluxData ist ein Agent für das Sammeln von Metriken und Daten. Das in der Programmiersprache Go geschriebene Tool hat keine externen Abhängigkeiten zu anderen Anwendungen – etwa InfluxDB – und Netzwerkadministratoren können es auf jedem Gerät installieren. Mittlerweile existieren über 300 Plug-ins für unterschiedliche Datenquellen (unter anderem Router, Switches, IoT-Sensoren oder Clouddienste) und die Anwendung ist mit den bekanntesten Datenformaten wie JSON, CSV oder Graphite kompatibel. Auch in Verbindung mit dem sehr beliebten Open-Source-Monitoringsystem Prometheus ist das Tool einsetzbar.

- Samba (Provisionierung): Das unter der Gnu Public Licence (GPL) frei verfügbar Toolpaket Samba ist mittlerweile bereits 31 Jahre alt, aber noch immer auf dem aktuellen Stand der Technik. Es ermöglicht die Nutzung des SMB-Protokolls (Server Message Block), über das Netzwerkadministratoren den Zugriff auf Dateien und Verzeichnisse oder Drucker-Services in Netzwerken regeln.

- Wireshark (Security): Auch Wireshark ist als freie Software unter der GPL verfügbar. Das weltweit meistgenutzte Tool für die Netzwerkanalyse gilt mittlerweile als De-facto-Standard in diesem Bereich. Primär schneidet es den Datenverkehr über Netzwerkschnittstellen wie Ethernet mit – inklusive dem für das Internet wichtigen TCP/IP-Protokoll. Aber auch mit WLAN- und Bluetooth-Verbindungen ist das Tool kompatibel. Das Analyse-Tool hilft Netzwerk- und Sicherheitsexperten beim Finden von Verbindungsproblemen und beim Aufdecken des Missbrauchs von Netzwerken für Cyberattacken wie Botnet-Angriffen.

- Portainer (Gerätemanagement): Je mehr Container auf einem Router laufen, desto schwieriger wird deren Management. Zudem ist die Verwaltung über das CLI mühselig und wenig intuitiv. Portainer gibt Netzwerkadministratoren eine grafische Benutzeroberfläche für das Container-Management an die Hand.

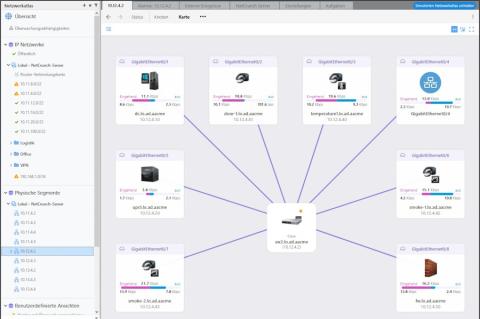

- NetBox (Enterprise Manageability): Für die Modellierung und Dokumentation sowie für die Automatisierung von Netzwerken ist NetBox bestens geeignet. Das Tool steht unterliegt der Apache-2.0-Lizenz und ist somit Open-Source-Software. Es verbindet das Management von IP-Adressen (IPAM) und die Verwaltung der Rechenzentrumsinfrastruktur (DCIM). Für die Kombination mit anderen Tools stehen REST- und GraphQL-Schnittstellen zur Verfügung.

Für die fünf Bereiche Monitoring und Performance, Provisionierung, Sicherheit, Gerätemanagement sowie Enterprise Manageability gibt es natürlich eine große Vielzahl an wirklich sinnvollen Tools. Das vorgestellte Portfolio dient lediglich als Orientierungshilfe und als Basis-Technologie-Stack. Docker-fähige Hardware bietet Netzwerkadministratoren allerdings große Freiheiten, ihre Werkzeugkiste mit der individuell für ihren Anwendungsfall besten Software auszustatten. Und genau das macht die Container-Technologie zu einem in Zukunft unverzichtbaren Asset.

Fazit

Administratoren profitieren bei ihrer hochkomplexen Arbeit von der Container-Technologie, denn sie hilft ihnen, die Grenzen proprietärer Software ihrer Netzwerkgeräte zu durchbrechen. Auf diese Weise steigern sie nicht nur die Sicherheit ihres Netzwerks. Die Automatisierungskapazitäten einiger Tools reduzieren zudem den Arbeitsaufwand für Netzwerkadministratoren und schaffen freie Mitarbeiterressourcen.

ln/Dirk Schuma, Sales Manager Europe bei Opengear