Netzwerke mit VLANs segmentieren - Logisch getunnelt

Die Virtualisierung von Netzwerken steht für sehr unterschiedliche Ansätze auf Software- und Hardware-Ebene, um Netzwerkressourcen unabhängig von der physischen Schicht in logische Einheiten aufzuteilen oder zusammenzufassen. In der Regel geht es dabei auch um die Umsetzung von Sicherheitskonzepten. Wir zeigen, was technisch hinter VLANs steckt.

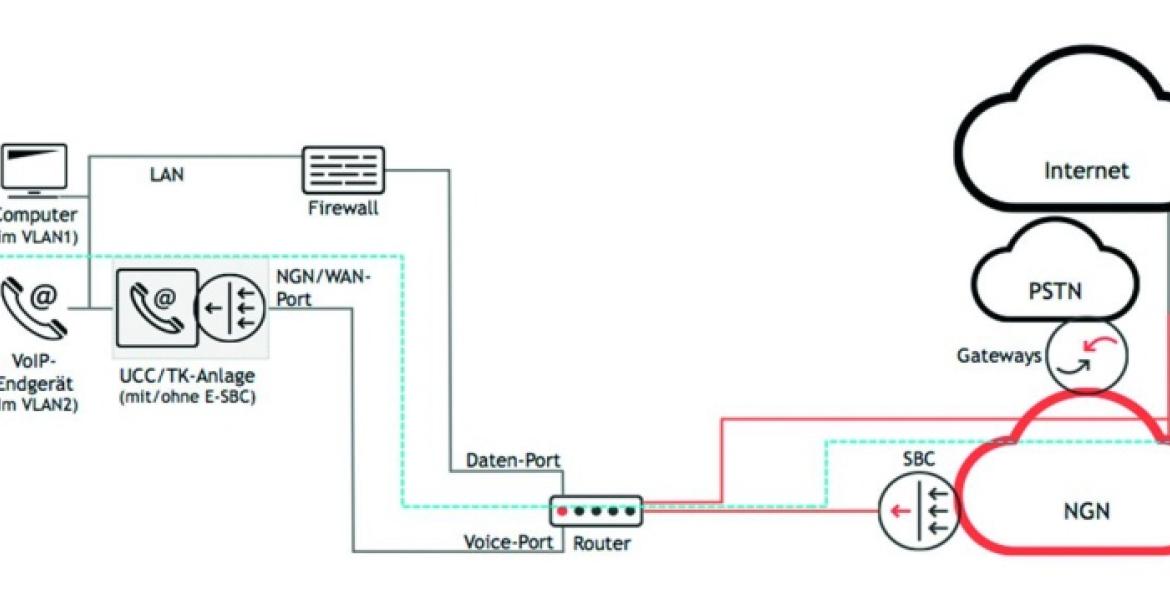

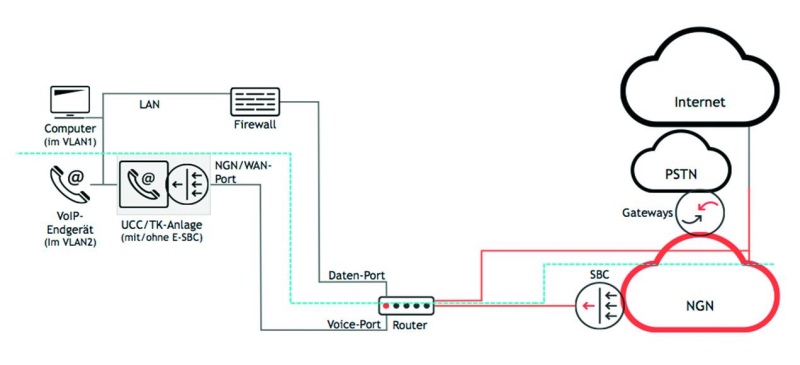

Die offensichtlichste Netzwerktrennung erfolgt routinemäßig zwischen dem Internet und dem internen Netzwerk. Die Anbindung der IT-Infrastruktur eines Unternehmens an die Außenwelt erfolgt meist in der sogenannten Demilitarisierten Zone (DMZ). Hierbei handelt es sich um ein Teilnetz, das kontrollierte Zugriffsmöglichkeiten auf die darin vorhandenen öffentlichen Server und Dienste bereitstellt. Eine Firewall trennt dabei das Internet von der DMZ und eine weitere Firewall die DMZ vom internen Netz. Durch diese Trennung kann der Zugriff auf öffentlich erreichbare Dienste wie E-Mail, WWW, DNS oder VoIP gestattet und gleichzeitig das interne Unternehmensnetz vor unberechtigten Zugriffen von außen geschützt werden. In der DMZ erfolgt auch die Aufteilung der Datenströme in die sogenannten virtuellen LANs (VLANs).

In der DMZ ist bei der Voice-over-IP-Nutzung auch der Enterprise Session Border Controller (E-SBC) installiert. Bei diesem Gerät handelt es sich um eine Art von SIP-Firewall. Die Daten-Firewalls reichen die VoIP/Video-Ströme nämlich unkontrolliert über einen offenen Port an den E-SBC weiter. Da es sich beim E-SBC um eine anwendungsspezifische Prüfkomponente handelt, nimmt diese eine "Deep Packet Inspection" vor und stellt sicher, dass nur ordnungsgemäße SIP-Nachrichten an die VoIP/Video-Komponenten im entsprechenden VoIP-VLAN gelangen. Der E-SBC agiert dabei als Proxy und kann auch ein VoIP/Video-Interception durchführen beziehungsweise verschlüsselte Verbindungen überprüfen. Nach der Prüfung werden die Daten wieder verschlüsselt und an den eigentlichen Empfänger weitergeleitet. Darüber hinaus verhindert ein E-SBC Denial-of-Service (DoS)–Attacken auf die Telefonanlage. Zudem lassen sich Positiv- und Negativlisten von IP-Adressen bekannter Angreifer sowie vertrauenswürdiger Gegenstellen anlegen. Dabei werden fehlgeschlagene Anmeldeversuche registriert und anschließend der potenzielle Angreifer blockiert. Dies verhindert das Überfluten des Call Servers mit Registrierungsnachrichten.

Vorteile von VLANs

Die Virtualisierung der Netzwerke sorgt dafür, dass Netze unter logischen Gesichtspunkten, also losgelöst von der physischen Topologie, strukturiert werden können. In traditionellen LANs bilden die Endgeräte eines physischen Verkabelungsbereiches, beispielsweise einer Etage oder eines Gebäudes, meist eine zusammenhängende Netzgruppe. Eine Unterteilung der Netze durch VLANs bietet in der Regel diverse Vorteile.

Dazu gehört die Flexibilität bei der Zuordnung von Endgeräten zu Netzwerk-segmenten. Ein VLAN ist eine logische Gruppierung von Netzwerkgeräten oder Benutzern, die nicht auf ein physisches Segment beschränkt ist. VLANs segmentieren geswitchte Netzwerke logisch nach Funktionen innerhalb einer Organisation, nach Projektteams oder nach Anwendungen. So werden beispielsweise alle VoIP-Telefone und VoIP Server unabhängig von ihrem Standort im Netzwerk an das gleiche VLAN angeschlossen.

Auch die Performance lässt sich dank VLANs verbessern. So kann zum Beispiel die Übermittlung eines bestimmten Datenverkehrs (beispielsweise VoIP) in einem VLAN erfolgen, das bei der Übertragung priorisiert wird. Meist verkleinert der Admin jedoch nur die Broadcast-Domänen und verhindert dadurch, dass sich die Broadcasts über das gesamte Netz ausbreiten. Ein VLAN ist eine Broadcast-Domäne, die sich über einen oder mehrere Switche erstreckt. Die Paketweiterleitung zwischen den unterschiedlichen VLANs erfolgt auf der Ebene 3. Hierzu muss jedes VLAN jedoch über eine Verbindung zu einem Router verfügen.

VLANs schützen die Netze zwar nicht gegen ein Ausspionieren beziehungsweise ein Abhören. So können sie wie geswitchte Netze per Datenanalysator (beispielsweise Wireshark) abgehört werden. Trotz dieses Mangels gelten die VLANs als sicherer als normale Netze. In Wahrheit basiert auch ein Netzwerk auf einem VLAN. In einem solchen Fall arbeiten alle Mitglieder des Netzwerks mit der VLAN-Kennung 0.

Herstellerübergreifende VLANs

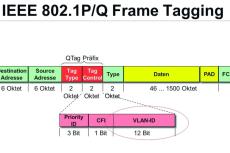

Auf Basis des Standards IEEE 802.1p/Q lassen sich herstellerübergreifende VLANs realisieren. Beim zugehörigen Paketformat wird das Typfeld um vier Stellen nach hinten verschoben. Auch das 802.1p/Q-Paketformat beginnt mit der üblichen Destination-Adresse (2 Bytes) gefolgt von der Source-Adresse (2 Bytes). Anstelle des Typfelds werden im erweiterten Paketformat jedoch vier Bytes zusätzlich eingefügt und die nachfolgenden Ethernet-Header-Informationen um diese 4 Bytes nach hinten verschoben. In diesen zusätzlichen 802.1p/Q-Bytes stehen die VLAN-Kennung sowie die Priorisierung – 2 Byte VLAN-Typkennung, 2 Byte Tag Control Information (TCI). Im Ethernet-Paket folgen weiter die bekannte Typfeldkennung, die Daten und die Prüfsumme CRC.

Als VLAN-Typkennung wurde der Wert "8100" von der IEEE eindeutig festgelegt. Die nachfolgende 16 Bit lange TCI dient sowohl zur Datenpriorisierung (3 Bit), für die Token-Ring-Encapsulation (1 Bit) als auch zur Kennzeichnung des jeweiligen VLAN–Identifers (12 Bit). Mit den 12 Bit des VID (VLAN-Identifer)-Feldes können maximal 4096 VLANs vergeben werden. Die sogenannten tagged VLANs stehen dabei im Unterschied zu den älteren markierungslosen, portbasierten VLANs. Der Ausdruck "tagged" leitet sich vom englischen Ausdruck "material tags" ab und definiert Netzwerkpakete, die über die dargestellte zusätzliche VLAN-Markierung verfügen.

Dienstgüte sicherstellen

Um die Dienstgüte innerhalb des MAC-Layers zu sichern, definierte die IEEE eine Erweiterung des Standards IEEE 802.1D (MAC Bridges). Der Standard 802.1p (Traffic Class Expediting and Dynamic Multicast Filtering) beschreibt Methoden für die Bereitstellung der Dienstgüte auf dem MAC-Level. Nach IEEE 802.1p werden folgende QoS-Parameter definiert:

- Service Availability: Dienst-Verfügbarkeit (Service Availability) entscheidet über die Bereitstellung eines Dienstes in Bridged-LANs.

- Frame Loss: Äquivalent zu Paketverlusten

- Frame Misorder: Innerhalb des MAC-Levels sind Neuanforderungen von Paketen/Frames nicht möglich, deshalb ist die Reihenfolge der Pakete ein QoS-Parameter.

- Frame Duplication: Das Duplizieren von Paketen wird von MAC Services nicht unterstützt.

- Transit Delay experienced by Frames: Zeit, die zwischen der Anforderung und der Bestätigung eines erfolgreichen Transfers verstreicht.

- Frame Lifetime: Begrenzung der Lebensdauer eines Paketes innerhalb eines Netzwerkes, um möglichen Schleifenbildungen vorzubeugen (entspricht TTL-Wert im Header, TTL: Time-to-Live).

- Undetected Frame Error Rate: Sehr geringe Fehlerrate, wenn die Verfahren zur Ermittlung von Check Summen (FCS – Frame Checksum) zur Anwendung kommen.

- Maximum Service Data Unit Size supported: Die maximale Größe eines Paketes innerhalb eines Netzwerkes. Wird von dem Netzelement vorgegeben, das die kleinste Paketgröße vorgibt.

- User Priority: Innerhalb des MAC-Levels wird die User-Priorität als QoS-Parameter behandelt.

- Throughput: Datendurchsatz

Die Unterscheidung der Pakete und der entsprechenden Zuordnung zu den Queues kann durch die Identifizierung der Prioritäten eines Paketes oder Frames erreicht werden. IEEE 802.1p empfiehlt die User-Priority und deren Umwandlung (Mappen) zu den Verkehrsklassen (Traffic-Classes) und damit zu den vorhandenen Queues. Die Tabelle "Verkehrsklassen" zeigt diesen Zusammenhang.

Die angegebene User-Priority wird durch die Anwendung oder durch die Berechtigung des Nutzers definiert. Innerhalb eines Netzwerks werden die transportierten Informationen (Verkehrsarten oder Traffic-Types) unterschieden in Verkehrsklassen (siehe Tabelle "Verkehrsklassen").

Die Priorisierung der Pakete und die entsprechenden Zuordnungen zu den Queues im Switch werden durch das Prioritätsfeld im VLAN-Tag (Bits 1 bis 3) erreicht. Der IEEE 802.1p-Standard legt das Mappen der Prioritäten zu den jeweiligen Verkehrsklassen (Traffic-Classes) und damit zu den vorhandenen Queues fest. Innerhalb eines Netzwerks/VLANs werden die transportierten Informationen verschiedenen Verkehrsarten zugeordnet. In der Regel wird die jeweilige Priorität des Pakets durch die Anwendung oder durch die Berechtigung des Nutzers definiert.

Die Unterscheidung von sieben Verkehrsarten im Gegensatz zu acht definierten Verkehrsklassen verringert die Anzahl der benötigten Queues im Layer-2-Switch. In der Praxis ist die Anzahl verfügbarer Queues in den Switchen geringer als die Anzahl der vorhandenen Verkehrsklassen. Derzeit werden in den meisten Netzkomponenten nur zwei beziehungsweise vier Queues verwendet. Aus diesem Grund muss der Administrator die Verkehrsklassen an die im Switch vorhandenen Queues anpassen.

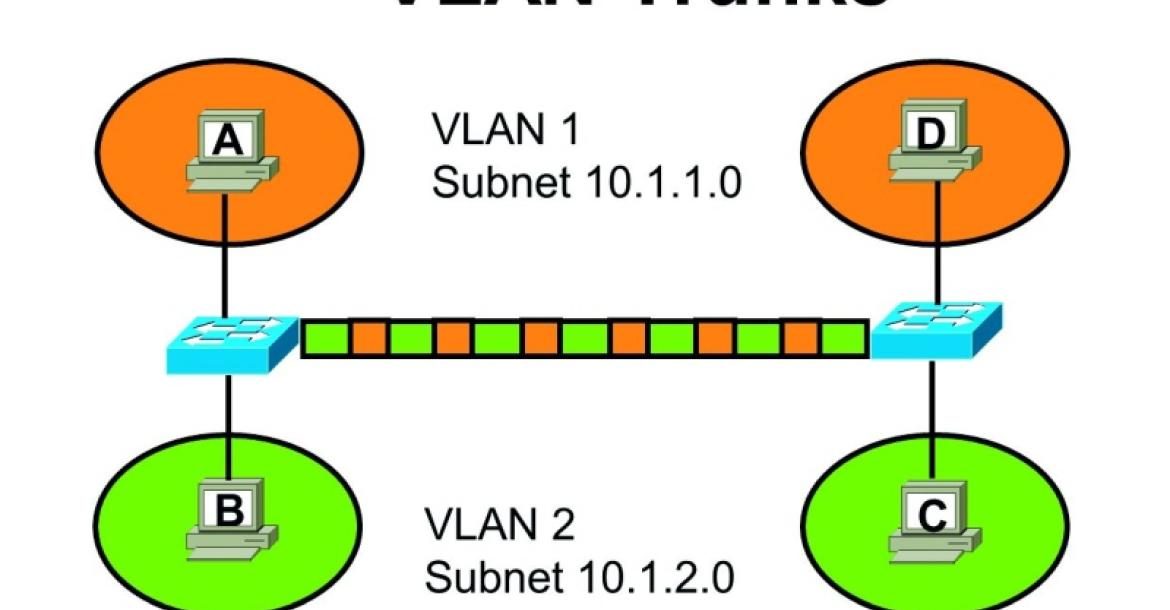

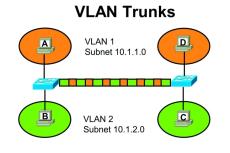

Switchübergreifende VLANs

Erstrecken sich ein oder mehrere VLANs über mehrere Switche, kommen sogenannte VLAN-Trunks (VLT) zum Einsatz. Bei portbasierten VLANs (bei Paketen, die kein Tag besitzen) wird zum Weiterleiten eines Datenpakets über einen Trunk hinweg üblicherweise vor dem Einspeisen in den Trunk ein VLAN-Tag hinzugefügt, das kennzeichnet, zu welchem VLAN das Paket gehört. Der Switch auf Empfängerseite muss dieses wieder entfernen. Bei VLANs nach IEEE 802.1Q hingegen werden die Pakete entweder vom Endgerät oder vom Switch am Einspeise-Port mit dem Tag versehen. Daher kann ein Switch ein Paket ohne jegliche Änderung in einen Trunk einspeisen. Empfängt ein Switch auf einem VLT-Port (Trunk-Port) ein Paket mit einem 802.1Q-VLAN-Tag, kann dieser das betreffende Paket unverändert weiterleiten.

Werden Pakete ohne Tag auf einem Trunk-Port empfangen, können diese je nach Konfiguration entweder einem Default-VLAN zugeordnet werden (der Switch bringt das Tag nachträglich an) oder sie werden verworfen.

| User Priorität |

Anzahl verfügbarer Verkehrsklassen | |||||||

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | |

| 0 | 0 | 0 | 0 | 1 | 1 | 1 | 1 | 2 |

| 1 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0 |

| 2 | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 1 |

| 3 | 0 | 0 | 0 | 1 | 1 | 2 | 2 | 3 |

| 4 | 0 | 1 | 1 | 2 | 2 | 3 | 3 | 4 |

| 5 | 0 | 1 | 1 | 2 | 3 | 4 | 4 | 5 |

| 6 | 0 | 1 | 2 | 3 | 4 | 5 | 5 | 6 |

| 7 | 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 |

Dynamische VLANs mit GVRP

Eine VLAN-Zugehörigkeit der Endgeräte kann nicht nur statisch über das Management, sondern auch dynamisch auf Basis des GARP-VLAN-Registration-Protokolls (GVRP) erfolgen. Hier gilt es jedoch zu bedenken, dass eine dynamische VLAN-Zuordnung nur dann sinnvoll ist, wenn durch den Einsatz des Spanning-Tree-Protokolls Topologieänderungen vorliegen und die Switche dadurch die vorhandenen MAC-Adressen neu lernen müssen.

Das Generic Attribute Registration Protocol (GARP) wurde im IEEE 802.1D-Standard definiert, mit dessen Hilfe die Endgeräte ihre Attribute an den Switch beziehungsweise von Switch zu Switch übermitteln können. Zur Registrierung von Endgeräten in VLANs wurde GARP um die VLAN-Funktionen (GVRP) erweitert. Die Registrierungsdienste stellen dabei eine GARP-Applikation bereit. Diese ist für die Definition der Semantik der zu übertragenden Parameter verantwortlich und generiert die Protocol Data Units (PDU). Zum Austausch der notwendigen Informationen nutzt GVRP die GARP Information Declaration (GID) und die GARP Information Propagation (GIP).

GID beschreibt die gegenwärtigen Zustände für Registrierungen und Deklarationen und bestimmt die notwendigen Aktionen. Eine Registrierung oder Deklaration erfolgt als Beispiel mit GID_

JOIN oder GID_JOIN Request, das Löschen mit GID_LEAVE oder GID_LEAVE Request. JOINs werden je Port und je Multicast-Gruppe regelmäßig wiederholt. GIP ist eine Funktion, die Registrierungen und Deklarationen an einem Port an alle Switche im LAN verteilt. Darüber informieren sich die Switche, in welchem VLAN gerade welche Benutzer aktiv sind. GIP reagiert auch entsprechend auf Topologieänderungen, die durch Spanning Tree ausgelöst wurden. Die Weiterleitung der Informationen an GVRP Teilnehmer erfolgt über eine spezielle Multicast-Adresse. Hierfür ist die Multicast-Adresse 01-80-C2-00-00-21 als Zieladresse für die GVRP Protocol Data Units festgelegt.

VLANs bei der Fehleranalyse

Bei der Fehleranalyse wird der Administrator die mit einem Analysator aufgezeichneten Daten nach Paketen aus dem entsprechenden VLAN untersuchen. Dabei wird kontrolliert, ob der Datenstrom korrekt markiert ist und der Admin sucht die hierfür notwendigen VLAN-Tags im aufgezeichneten Trace. In der Praxis kommt es immer wieder vor, dass in den aufgezeichneten Traces keine VLAN-Tags zu finden sind und somit keine komplette Analyse der Fehlerbilder möglich ist.

Bei vielen Rechnern handelt es sich dabei um ein ganz normales Phänomen. Die Ursache liegt darin, dass die VLAN-Tags nicht angezeigt und von der Netzwerkkarte vor der eigentlichen Aufzeichnung ausgefiltert werden. Die Unterdrückung der VLAN-Tags bei der Verkehrsanalyse hat ihre Ursache im verwendeten Betriebssystem. Windows verfügt beispielsweise über keinen eingebauten Mechanismus zur Aufzeichnung des VLAN-Tags. Die meisten Ethernet-Adapter-Treiber verwerfen entweder den VLAN-Tag oder entfernen diesen automatisch vor der Weiterverarbeitung. Somit wirkt dies, als wäre kein VLAN-Tag im eigentlichen Ethernet-Paket vorhanden. Zur Beseitigung dieses Darstellungsfehlers muss jede verwendete Netzwerkkarte individuell betrachtet werden. So müssen beispielsweise auf Intel-Netzwerkkarten die aktuellen Treiber von Intel installiert werden. Erst danach lässt sich dieses Feature auch nutzen.

Außerdem sind zusätzliche manuelle Eingriffe in der Windows-Registry notwendig. Intel stellt unter [1] eine entsprechende Anleitung zur Umkonfiguration von Windows-Rechnern zur Verfügung. Auch bei Broadcom-Adaptern müssen die aktuellen Treiber installiert sein. In der Registry muss dann der Wert "TxCoalescingTicks" gesucht und nach dem Klicken auf die Instanznummer (beispielsweise 008) ein neuer String-Eintrag hinzugefügt werden mit dem Namen "PreserveVlanInfoInRxPacket" und dem Wert 1.

Nach der vorgenommenen Änderung sollte der jeweilige Analysator in der Lage sein, den jeweiligen VLAN-Tag korrekt anzuzeigen. Dass Registry-Änderungen immer mit einem gewissen Risiko verbunden sind, was die Stabilität des Systems angeht, versteht sich von selbst.

| Verkehrsklassen | ||

| User-Priority-Wert | Verkehrsklasse | Bemerkung |

| 0 | Best Effort | Normaler Datenverkehr |

| 1 | Background | Großvolumige Datensendungen, die zeitunkritisch sind und keine besondere Priorität erhalten. |

| 2 | Spare | Ohne genaue Spezifizierung |

| 3 | Excellent Effort | Wichtige Daten |

| 4 | Controlled Load | Zeitkritische Daten mit hoher Priorität |

| 5 | Video | Bildübertragung (Verzögerung < 100 ms) |

| 6 | Voice | Sprachübertragung (Verzögerung < 10 ms) |

| 7 | Network Control | Netzwerk-Management-Daten, um den Netzwerkbetrieb aufrechtzuerhalten. Dienen der Ermittlung der kürzesten Route. |

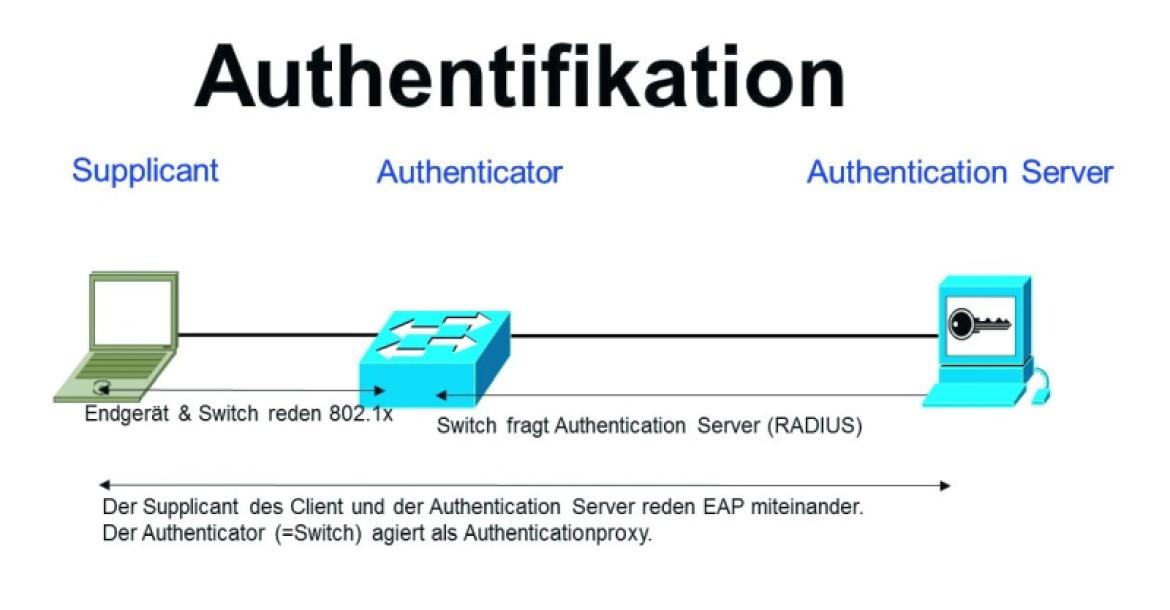

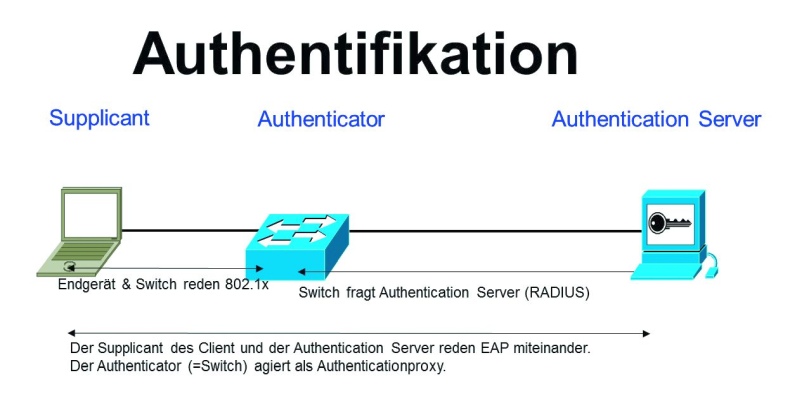

Zuordnung der Endgeräte und Nutzer zum richtigen VLAN

Die sichere und zuverlässige Zuordnung der Nutzer und Endgeräte zum richtigen VLAN erhöht die Sicherheit und ermöglicht auch die eindeutige Authentifizierung und Autorisierung der Anwender. Am Netzwerkzugang, einem physischen Port im Unternehmensnetz, einem VLAN oder einem WLAN erfolgt bei diesem Verfahren die Authentifizierung eines Teilnehmers durch den Authenticator. Dieser prüft mittels eines Authentifizierungsservers die durch den Teilnehmer übermittelten Authentifizierungsinformationen und lässt den Zugriff auf die durch den Authenticator angebotenen Dienste (LAN, VLAN oder WLAN) zu oder weist ihn ab. Ein Endpunkt ist nach der Autorisierung nur innerhalb der zugeteilten Netzressourcen kommunikationsfähig.

Der Standard empfiehlt das Extensible Authentication Protocol (EAP) oder das PPP-EAP-TLS Authentication Protocol zur Authentifizierung. In der Regel werden die Dienste des Authentication-Servers vom RADIUS-Server erbracht. Der Network Access Port ist eine Verbindungsstelle zwischen dem Supplicant und der Einheit, zu der dieser Zugang erhalten möchte. IEEE 802.1X sieht für den Supplicant drei mögliche Netzzugriffe vor:

- ForceUnauthorized: Jeder Zugriff vom Supplicant wird blockiert. Dabei ist es egal, ob sich der Supplicant erfolgreich authentifizieren kann oder nicht.

- ForceAuthorized: Der Zugriff wird dem Supplicant immer gewährt. Dabei ist es nicht wichtig, ob sich der Supplicant gegenüber dem Authenticator authentifizieren kann.

- Auto: Verlangt eine erfolgreiche Authentifizierung von dem Supplicant. Wenn sich der Supplicant erfolgreich authentifiziert hat, wird der Zugriff gewährt, andernfalls bleibt er weiterhin gesperrt.

Einen großen Vorteil bei der Nutzung von IEEE 802.1X bilden die RADIUS-Access-Accept-Nachrichten vom Authentication Server zum Authenticator. In den RFCs 2869 und 3579 (RADIUS Extensions) werden eine große Menge an Attributen beschrieben, die vom Authentication Server an den Authenticator übermittelt werden. Drei interessante Attribute heißen hierbei "Tunnel-Type", "Tunnel-Medium-Type" und "Tunnel-Private-Group-Id". Am Ende der RADIUS-Authentifizierung sendet der RADIUS- Server an den Network Access Server (NAS) eine Access-Accept-Nachricht. Werden diese drei Attribute an die Access-Accept-Nachricht angehängt, kann der NAS den Supplicant in ein VLAN eingliedern. Die VLAN-ID wird dabei im Attribut "Tunnel-Private-Group-Id" des Antwortpakets übermittelt.

Fazit

In diesem Beitrag haben wir uns die technischen Details von VLANs angeschaut, mit denen sich logische Netzwerksegmente einrichten lassen. Durch die Virtualisierung der Netzwerke werden die Endgeräte und die Dienste auf der Software- und Hardware-Ebene getrennt und die Datenströme können parallel übermittelt werden. Eine wirklich umfassende Sicherheit bieten VLANs jedoch nicht und müssen bei Bedarf durch weitere Sicherheitsmaßnahmen ergänzt werden.

(dr)