Lesezeit

2 Minuten

Gratis-Tools für Client-Sicherheit

Für die Absicherung von Windows-Clients bieten sich zahlreiche kostenfreie, aber dennoch mächtige Tools an. Sei es, um potenzielle Schwachstellen ausfindig zu machen, die Rechner von Malware zu befreien oder den Überblick über die Active Directory-Infrastruktur zu behalten. In unserem exklusiven Online-Workshop lernen Sie hilfreiche Werkzeuge für den Alltagsgebrauch im Client-Umfeld kennen.

Microsoft bietet mit dem Attack Surface Analyzer [1] ein kostenloses Tool zur Analyse von Rechnern an. Das Werkzeug scannt Computer auf Sicherheitslücken, testet jedoch nicht die Firewall oder den Virenscanner an sich. Haben Sie den Scan abgeschlossen, lassen Sie einen Bericht erstellen. Dazu liest der Analyzer die Daten der einzelnen Scanvorgänge ein. Nach dem Start der Anwendung wählen Sie "Run new scan" und lassen den PC mit "Run Scan" untersuchen. Anschließend aktivieren Sie "Generate attack surface report" und wählen bei "Baseline Cab" die Protokolldatei des Scanvorgangs aus. Mit "Generate" erstellen Sie schließlich einen Bericht, den das Tool im Browser anzeigt. Über verschiedene Schaltflächen und Unterteilungen in Sektionen sehen Sie, wie Sie die Sicherheit im System verbessern.

Mit dem Baseline Security Analyzer [2] bietet Microsoft außerdem eine Software an, mit der Sie Rechner im Netzwerk darauf hin überprüfen können, ob alle notwendigen Sicherheitseinstellungen gesetzt und alle wichtigen Patches installiert sind. Sie erhalten zudem Tipps, wie Sie vorhandene Sicherheitslücken schließen und welche Aktualisierungen auf dem Rechner fehlen.

Autostart-Einträge mit Autoruns bereinigen

Ein nerviger Aspekt beim Installieren von Programmen sind Zusatztools, die sich in die Autostartbereiche von Windows einnisten. Diese bremsen den PC und bringen in den wenigsten Fällen wirkliche Vorteile. Auch Viren nisten sich auf diesem Weg gerne ein. Um einen PC wieder zu beschleunigen und abzusichern, ist das Entfernen von Autostartprogrammen der erste sinnvolle Weg. Dabei können Sie auf Autoruns [3] setzen, ein kostenloses Tool von Sysinternals.

Ein Vorteil der Software: Sie müssen Autoruns nicht installieren. Blenden Sie mit "Options / Filter Options / Hide Microsoft entries" wichtige Windows-Systemprogramme von der Anzeige aus. Dann erkennen Sie, welche Zusatzprogramme sich nach der Installation von Windows auf dem Rechner eingenistet haben. Achten Sie darauf, dass vielleicht einige Tools nicht mehr funktionieren, wenn Sie deren Autostart-Funktionen deaktivieren.

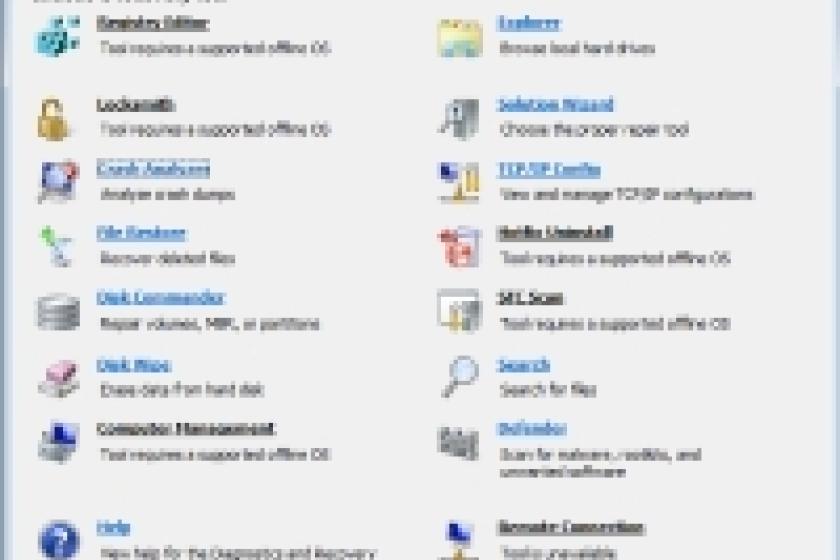

Bild 1: Unnötige Autostart-Einträge entfernen Sie am besten mit Autoruns.

Wichtig ist auch die Registerkarte "Logon". Hier sehen Sie die Einträge, die bei Benutzeranmeldungen starten. Entfernen Sie zunächst nur das Häkchen, wenn Sie nicht gleich den ganzen Eintrag löschen wollen. Funktioniert danach alles noch, löschen Sie den Eintrag. Über das Kontextmenü von Einträgen können Sie durch Auswahl von "Search Online" eine Suche im Internet starten, die den Autostarteintrag betrifft. Mit "Jump To" springen Sie direkt in das Windows-Programm, das den Startvorgang durchführt. Haben Sie im gleichen Ordner wie Autoruns auch den Process Explorer [4] von Sysinternals gespeichert, können Sie durch Auswahl von "Process Explorer" im Kontextmenü von Einträgen die Details des Prozesses anzeigen. Über das Menü "User" lassen Sie sich Autostarteinträge der anderen Benutzerkonten anzeigen, die sich am Computer anmelden. Daneben enthält die zugehörige ZIP-Datei auch das Befehlszeilentool Autorunsc, mit dem Sie Einträge über die Eingabeaufforderung überwachen können.

Rechner von Malware bereinigen

Microsoft stellt einen Virenscanner zur Verfügung, mit dem Sie ohne Installation oder einer Aktualisierung von Definitonsdateien Rechner nach Viren durchsuchen können. Hierfür laden Sie den Microsoft Safety Scanner [5] bei Microsoft als ausführbare Dateien herunter. Bestätigen Sie nach dem Start die Option "Vollständige Überprüfung" und lassen Sie den Computer scannen. Ein Scanvorgang kann dabei mehrere Stunden in Anspruch nehmen. Eine Alternative hierzu ist die Freeware McAfee Stinger [6]. Auch diese Software müssen Sie nicht installieren.

Noch sicherer fahren Sie, wenn Sie einen möglicherweise infizierten Rechner mittels Live-CD booten und dann auf Schädlinge prüfen. Denn das Betriebssystem des Computers kann natürlich ebenfalls Malware wie etwa raffinierte Rootkits enthalten, die sich tief im System vor aktiven Virenscanner versteckt. Microsoft bietet eine entsprechende Live-CD an [7]. Das Image brennen Sie dann auf CD oder erstellen einen bootfähigen USB-Stick, den Sie allerdings schreibschützen sollten. Die Oberfläche ist einfach gehalten und erinnert an Windows Defender. Bevor Sie einen Computer scannen, überprüfen Sie das Datum der Virendefinitionen. Sie können die Definitionsdateien auch über die Live-CD direkt aktualisieren.

Seite 1: Autostart- und Malware-Bereinigung

Seite 2: Systemdiagnose und AD-Sicherheit

Thomas Joos/dr/ln

[1] www.microsoft.com/en-us/download/details.aspx?id=24487

[2] www.microsoft.com/de-de/download/details.aspx?id=7558

[3] http://technet.microsoft.com/de-de/sysinternals/bb963902.aspx

[4] http://technet.microsoft.com/de-de/sysinternals/bb896653.aspx

[5] www.microsoft.com/security/scanner/de-de/default.aspx

[6] www.mcafee.com/us/downloads/free-tools/how-to-use-stinger.aspx

[7] http://windows.microsoft.com/de-DE/windows/what-is-windows-defender-offline

Mit dem Baseline Security Analyzer [2] bietet Microsoft außerdem eine Software an, mit der Sie Rechner im Netzwerk darauf hin überprüfen können, ob alle notwendigen Sicherheitseinstellungen gesetzt und alle wichtigen Patches installiert sind. Sie erhalten zudem Tipps, wie Sie vorhandene Sicherheitslücken schließen und welche Aktualisierungen auf dem Rechner fehlen.

Autostart-Einträge mit Autoruns bereinigen

Ein nerviger Aspekt beim Installieren von Programmen sind Zusatztools, die sich in die Autostartbereiche von Windows einnisten. Diese bremsen den PC und bringen in den wenigsten Fällen wirkliche Vorteile. Auch Viren nisten sich auf diesem Weg gerne ein. Um einen PC wieder zu beschleunigen und abzusichern, ist das Entfernen von Autostartprogrammen der erste sinnvolle Weg. Dabei können Sie auf Autoruns [3] setzen, ein kostenloses Tool von Sysinternals.

Ein Vorteil der Software: Sie müssen Autoruns nicht installieren. Blenden Sie mit "Options / Filter Options / Hide Microsoft entries" wichtige Windows-Systemprogramme von der Anzeige aus. Dann erkennen Sie, welche Zusatzprogramme sich nach der Installation von Windows auf dem Rechner eingenistet haben. Achten Sie darauf, dass vielleicht einige Tools nicht mehr funktionieren, wenn Sie deren Autostart-Funktionen deaktivieren.

Bild 1: Unnötige Autostart-Einträge entfernen Sie am besten mit Autoruns.

Wichtig ist auch die Registerkarte "Logon". Hier sehen Sie die Einträge, die bei Benutzeranmeldungen starten. Entfernen Sie zunächst nur das Häkchen, wenn Sie nicht gleich den ganzen Eintrag löschen wollen. Funktioniert danach alles noch, löschen Sie den Eintrag. Über das Kontextmenü von Einträgen können Sie durch Auswahl von "Search Online" eine Suche im Internet starten, die den Autostarteintrag betrifft. Mit "Jump To" springen Sie direkt in das Windows-Programm, das den Startvorgang durchführt. Haben Sie im gleichen Ordner wie Autoruns auch den Process Explorer [4] von Sysinternals gespeichert, können Sie durch Auswahl von "Process Explorer" im Kontextmenü von Einträgen die Details des Prozesses anzeigen. Über das Menü "User" lassen Sie sich Autostarteinträge der anderen Benutzerkonten anzeigen, die sich am Computer anmelden. Daneben enthält die zugehörige ZIP-Datei auch das Befehlszeilentool Autorunsc, mit dem Sie Einträge über die Eingabeaufforderung überwachen können.

Rechner von Malware bereinigen

Microsoft stellt einen Virenscanner zur Verfügung, mit dem Sie ohne Installation oder einer Aktualisierung von Definitonsdateien Rechner nach Viren durchsuchen können. Hierfür laden Sie den Microsoft Safety Scanner [5] bei Microsoft als ausführbare Dateien herunter. Bestätigen Sie nach dem Start die Option "Vollständige Überprüfung" und lassen Sie den Computer scannen. Ein Scanvorgang kann dabei mehrere Stunden in Anspruch nehmen. Eine Alternative hierzu ist die Freeware McAfee Stinger [6]. Auch diese Software müssen Sie nicht installieren.

Noch sicherer fahren Sie, wenn Sie einen möglicherweise infizierten Rechner mittels Live-CD booten und dann auf Schädlinge prüfen. Denn das Betriebssystem des Computers kann natürlich ebenfalls Malware wie etwa raffinierte Rootkits enthalten, die sich tief im System vor aktiven Virenscanner versteckt. Microsoft bietet eine entsprechende Live-CD an [7]. Das Image brennen Sie dann auf CD oder erstellen einen bootfähigen USB-Stick, den Sie allerdings schreibschützen sollten. Die Oberfläche ist einfach gehalten und erinnert an Windows Defender. Bevor Sie einen Computer scannen, überprüfen Sie das Datum der Virendefinitionen. Sie können die Definitionsdateien auch über die Live-CD direkt aktualisieren.

Seite 1: Autostart- und Malware-Bereinigung

Seite 2: Systemdiagnose und AD-Sicherheit

| Seite 1 von 2 | Nächste Seite >> |

Thomas Joos/dr/ln

[1] www.microsoft.com/en-us/download/details.aspx?id=24487

[2] www.microsoft.com/de-de/download/details.aspx?id=7558

[3] http://technet.microsoft.com/de-de/sysinternals/bb963902.aspx

[4] http://technet.microsoft.com/de-de/sysinternals/bb896653.aspx

[5] www.microsoft.com/security/scanner/de-de/default.aspx

[6] www.mcafee.com/us/downloads/free-tools/how-to-use-stinger.aspx

[7] http://windows.microsoft.com/de-DE/windows/what-is-windows-defender-offline