Mit Mikrosegmentierung Sicherheitsrisiken minimieren

Ähnlich wie eine Brandschutztüre, die die großflächige Ausbreitung eines Feuers verhindert, funktioniert die Netzwerksegmentierung: Sie dient der Abwehr von Angreifern, die sich nach der Infiltration des Netzwerks seitlich darin ausbreiten. Die Mikrosegmentierung untergliedert noch granularer, sodass zwischen einzelnen Unterbereichen des Netzwerks der Zugang beschränkt ist. Werden diese beiden Methoden miteinander kombiniert, lässt sich die Cybersicherheit eines Unternehmens merklich verbessern und Risiken reduzieren.

Die Anzahl der Ransomware-Angriffe steigt weiter an und auch die Komplexität der Methoden nimmt zu. Der Betrug mit der Schadsoftware ist für Kriminelle so lukrativ geworden, dass man mittlerweile von einem ganzen Industriezweig sprechen kann. Im Darknet stehen für jedermann Tools als Ransomware-as-a-Service (RaaS) zur Verfügung, mit denen jederman seinen eigenen Angriff arrangieren kann. Es wir also immer schwieriger, ein Netzwerk vollumfänglich zu schützen. Dennoch können Organisationen vorab Vorkehrungen treffen, um den potenziellen Schaden zu minimieren, der durch einen erfolgreichen Cyberangriff entstehen kann.

Mit Mikrosegmentierung lässt sich Ransomware schon im ersten Stadium des Angriffs eindämmen. Die Malware wird in einem mikrosegmentierten Netzwerk von einer Richtline davon abgehalten, sich in ein weiteres Segment zu bewegen. Diese Blockade schützt vor einer netzwerkweiten Abschaltung und kann im Ernstfall immense finanzielle Verluste verhindern. Durch die scharfe Abtrennung der einzelnen Segmente werden die Handlungsoptionen von Angreifern erheblich kleiner, selbst wenn die äußersten Verteidigungslinien durchbrochen wurden. Wichtige Server und Systeme lassen sich in separaten Zonen des Netzwerks isolieren, sodass Schadsoftware sich nicht ausbreiten kann oder auch Innentäter gestoppt werden. Niemand kann sich ohne bestimmte Grenzen und Kontrollen durch das gesamte Netzwerk bewegen, wodurch das Schadensrisiko stark reduziert wird.

Reibungslose Umsetzung im virtualisierten Rechenzentrum

Die Mikrosegmentierung stößt als effektive Methode zur Verbesserung der Sicherheit auf breite Anerkennung. Dennoch haben einige Organisationen diese Technologie nur zögerlich oder gar nicht eingeführt. Das hängt mit der komplexen und aufwendigen Implementierung zusammen, die insbesondere dann für Probleme sorgt, wenn Unternehmen mit anachronistischen Rechenzentren arbeitet.

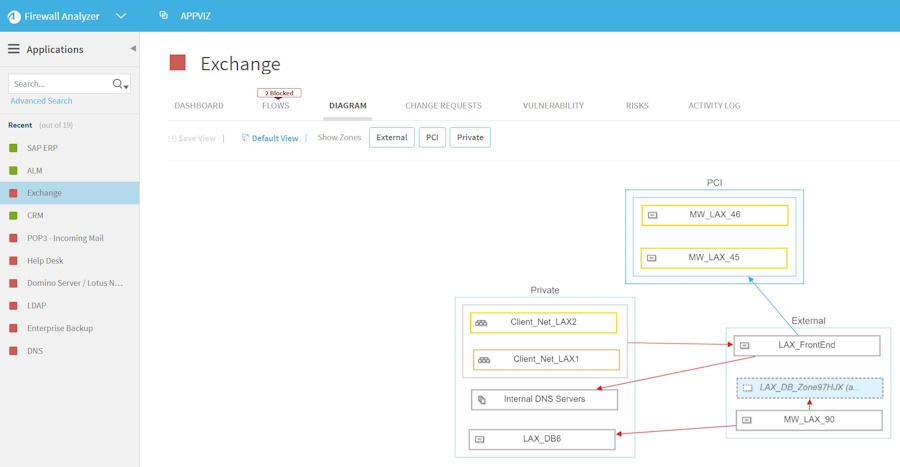

Einige dieser Probleme lassen sich mit dem Umstieg auf virtualisierte Rechenzentren mit Software-defined Networking (SDN) und Cloudkonnektivität aus dem Weg räumen. SDN ermöglicht durch die höhere Flexibilität eine feingliedrigere Einteilung der Netzwerkzonen – Netzwerke lassen sich so in Hunderte kleine Segmente aufteilen. In der Umgebung eines traditionellen Rechenzentrums ließe sich dieses Sicherheitslevel kaum erreichen. Wenn dann nur mit hohem Zeitaufwand, hohen Kosten und geringer Flexibilität.

Virtualisierte Rechenzentren sind also von Vorteil, auch wenn sie nicht alle Herausforderungen lösen können. Die Konfiguration von Firewalls, die Durchsetzung von Sicherheitsrichtlinien über alle IT-Umgebungen hinweg und vieles mehr muss weiterhin in aufwendiger Handarbeit erfolgen. Dieser erhebliche Aufwand für die Sicherheitsteams – man denke nur an Hunderte Segmente – ist kaum zu stemmen, ohne dass dann die Zeit für die wichtigen Projekte fehlt. Nur mit einer Filterrichtlinie, die über die gesamte mikrosegmentierte Netzwerkstruktur hinweg durchgesetzt wird, kann das Vorhaben gelingen. Eine große Aufgabe bleibt aber: das Schreiben dieser Richtlinie. Doch damit ist es nicht getan. Es gilt, diese Richtlinie ständig anzupassen und zu erneuern. Damit das nicht zum Mammutaufgabe wird, kommt hier die Automatisierung ins Spiel.

Sicherheitsautomatisierung

Eine automatisierte Netzwerkverwaltung ist angesichts des Personalmangels für viele Organisationen die einzige Möglichkeit, ihre Mikrosegmentierungs-Strategie festzulegen und erfolgreich umzusetzen. Durch den Einsatz eines Automatisierungswerkzeugs lässr sich sicherstellen, dass kritische Unternehmensdienste nicht aufgrund von Fehlkonfigurationen oder externen Bedrohungen unterbrochen werden und alle Compliance-Anforderungen eingehalten werden können.

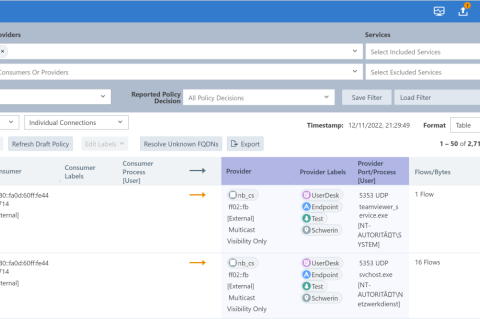

Auf der Basis von Netflow-Informationen kann völlig autonom eine Anwendungserkennung erfolgen, um ungeschützte Datenströme im Netzwerk zu identifizieren. Ein solches Tool ist zudem in der Lage, Änderungen im Netzwerk selbst zu erkennen, die sich nicht mit den aktuellen Konfigurationen der Mikrosegmentierung vereinbaren lassen. Auf Basis dieser Informationen werden dann automatisch Vorschläge erstellt, die auf Wunsch automatisch validiert und im gesamten Netzwerk umgesetzt werden.

Auch wenn die Mikrosegmentierung des Netzwerks ein kostspieliger und zeitaufwendiger Prozess ist, gibt es inzwischen zahlreiche Ansätze, die bei der Einrichtung und Instandhaltung erhebliche Zeitersparnisse und Sicherheitsverbesserungen ermöglichen. Ein SDN-Rechenzentrum und eine Cloud sind in Verbindung mit der Sicherheitsautomatisierung die beste Option, um einen wetterfesten Schutz gegen unterschiedlichste Bedrohungen aufzustellen.

Fazit

Die Mikrosegmentierung ist eine praktikable und skalierbare Lösung zur Verschärfung von Netzwerksicherheitsrichtlinien, auch wenn die Implementierung mit einigen Herausforderungen verbunden ist. Für viele Unternehmen stellt es eine komplexe Aufgabe dar, diese neue Sicherheitsmethode zu verwalten. Dennoch handelt es sich um eine lohnende Investition. Durch den Einsatz einer Mikrosegmentierungsmethode als Teil der Netzwerksicherheitsstrategie kann ein Unternehmen seine Netzwerksicherheit sofort gegen mögliche Angreifer, Ransomware-Attacken und potenzielle Datenverluste stärken.

ln/Elmar Albinger, Regional Sales Director bei AlgoSec