Lesezeit

2 Minuten

Seite 2 - Developer Preview: Ausblick auf Windows 8

Ein Blick unter die Security-Haube

Windows 8 verwendet eine erweiterte Version des Sicherheitsstandards "Address Space Layout Randomization" (ASLR). Bei dieser Technik speichert Windows Teile seiner Daten an zufälligen Bereichen im Arbeitsspeicher. Dadurch können Angreifer keine Daten auslesen und das Betriebssystem manipulieren. Diese Technik nutzen bereits Windows Vista und 7, allerdings nicht so umfangreich wie Windows 8. Das neue Betriebssystem speichert auf diesem Weg fast alle Teile des gestarteten Betriebssystems. Den Zugriff auf den Kernel schränkt Windows 8 noch mehr ein und Microsoft hat die Sicherheitseinstellungen und Integritätsprüfungen so angepasst, dass häufig verwendete Angriffe auf Vorgängerversionen in Windows 8 nicht mehr funktionieren.

In Windows 8 ist der neue Internet Explorer 10 enthalten. Dieser nutzt ebenfalls ASLR zum Ablegen seiner Daten im Arbeitsspeicher. Angreifer aus dem Internet sollen daher nicht so einfach den Browser manipulieren können. Ein zusätzlicher Schritt hin zu mehr Sicherheit. Außerdem ist Bitlocker in Windows 8 weiterhin enthalten, funktioniert aber laut Microsoft wesentlich schneller und effizienter. Bei der Aktivierung verschlüsselt das System nur bereits verwendete Festplattensektoren und fügt neu beschriebene Sektoren inkrementell hinzu. Außerdem unterstützt das Werkzeug Verschlüsselungstechniken, die bereits in Festplatten integriert sind.

Windows 8 nutzt für das komplette Betriebssystem die Smartscreen-Technologie. Diese überprüft beim Starten von Anwendungen, ob das entsprechende Programm eine Sicherheitsgefahr darstellt. Bisher nutzt nur der Internet Explorer diese Technik, zukünftig das komplette Betriebssystem. Diese Funktion lässt sich dann auch für andere Browser nutzen, für E-Mailclients oder Instant Messenger-Programme.

Windows Explorer im Ribbon-Look

Microsoft hat dem Windows Explorer das gleiche Menüband (Ribbon) wie Office 2007/2010 spendiert. Der Vorteil dieser Ansicht ist, dass sie genau die Befehle einblendet, die für die aktuell ausgewählte Datei zur Verfügung stehen. So müssen sich Anwender nicht durch Untermenüs oder das Kontextmenü hangeln, um Dateien zu verwalten. Ebenfalls überarbeitet ist die Funktion zum Kopieren und Verschieben von Dateien. Diese Vorgänge lassen sich in Windows 8 pausieren und fortsetzen, was die Arbeit deutlich effizienter gestaltet. Der Dialog des Kopiervorgangs zeigt auch mehr Informationen an, zum Beispiel die Netzwerkbandbreite.

Bild 3: Der Ribbon-Look setzt sich durch. Auch der Windows Explorer erhält

mit der neuen Windows-Version das einheitlichen Aussehen verpasst.

Der neue Task-Manager bringt ebenso mehr Details auf den Schirm und verwendet dabei das neue Metro-Design. Deaktivieren Sie dieses, stellt sich der Task-Manager wie in Windows 7 dar. Windows 8 kann direkt über den Windows Explorer ISO- und VHD-Dateien mounten und bereitstellen. Zusatztools sind dazu nicht notwendig. Die Einbindung von VHD-Dateien erfolgt wesentlich einfacher und schneller als in Windows 7, für ISO-Dateien müssen Administratoren keine Software mehr installieren. Zusätzlich enthält Windows 8 die Version 3.0 der PowerShell. Diese soll leichter zu bedienen sein und die Befehle erinnern mehr an eine normale Sprache als an Programmiercode. Die neue PowerShell stellt Microsoft auch für Windows 7 SP1 und Windows Server 2008 R2 SP1 zur Verfügung. Wer eine Vorabversion der neuen PowerShell testen will, kann die CTP1 bei Microsoft herunterladen [2].

Bild 4: Wieder einmal gräbt Microsoft mit einer neuen Windows den Herstellern von Zusatz-Tools das Wasser ab

– der Task-Manager bringt noch mehr Informationen auf den Schirm

Mehr Virtualisierung – Hyper-V 3.0

Mit Windows 8 Server, dem Nachfolger von Windows Server 2008 R2, führt Microsoft auch Hyper-V 3.0 ein. Die wichtigste Neuerung ist die Möglichkeit, virtuelle Maschinen zwischen Hyper-V-Hosts asynchron zu replizieren, ohne dass ein Cluster oder gemeinsame Hardware notwendig ist. Die Technik trägt die Bezeichnung Hyper-V-Replica. Virtuelle Festplatten können in Hyper-V 3.0 eine Größe von 16 TByte erreichen. Hyper-V 3.0 soll besser und schneller auf Hardware-Funktionen der Netzwerkkarten im Host zugreifen und so schneller im Netzwerk kommunizieren. Außerdem können Administratoren genauere Einstellungen für Netzwerke und Prozessoren auf virtuellen Servern konfigurieren. Auch die Anbindung an Fibre Channel-Storage wie ein SAN ist in Hyper-V 3.0 integriert. Windows 8 selbst wird in der finalen Version die Funktion Hyper-V-Core erhalten. Dabei handelt es sich um eine Hyper-V-Version für Clients, die den Windows XP-Modus und Virtual-PC ersetzen soll. Die Installation erfolgt über eine Aktivierung als Windows-Feature.

Verbesserte System-Wiederherstellung

Starten Sie das "Windows Recovery Environment" in Windows 8, zum Beispiel über die Installations-DVD, präsentiert sich auch dieser Bereich in der Metro-Oberfläche. Über Assistenten kann sogar der Anwender selbst seinen PC einfach wiederherstellen. Dabei stehen verschiedene Möglichkeiten zur Verfügung. Windows 8 kann ohne vorherige Erstellung eines Systemwiederherstellungspunktes oder Images durch einen Anwender eine Wiederherstellung durchführen.

Sie können dazu auswählen, ob Windows die Systemdateien ersetzen soll (Refresh) oder den PC zurücksetzen soll. Beim Refresh bleiben alle Daten des Benutzers erhalten, Windows ersetzt nur die Systemdateien. Beim Zurücksetzen (Reset) löscht Windows alle Daten und installiert sozusagen Windows 8 neu in den Standardeinstellungen. Das ist dann sinnvoll, wenn Anwender den PC weitergeben oder löschen wollen. Diese Vorgänge funktionieren bereits nach der Installation, ohne dass der Anwender oder Administratoren zuvor die Datensicherung konfigurieren müssen.

Thomas Joos/ln

[2] www.microsoft.com/download/en/details.aspx?id=27548

Windows 8 verwendet eine erweiterte Version des Sicherheitsstandards "Address Space Layout Randomization" (ASLR). Bei dieser Technik speichert Windows Teile seiner Daten an zufälligen Bereichen im Arbeitsspeicher. Dadurch können Angreifer keine Daten auslesen und das Betriebssystem manipulieren. Diese Technik nutzen bereits Windows Vista und 7, allerdings nicht so umfangreich wie Windows 8. Das neue Betriebssystem speichert auf diesem Weg fast alle Teile des gestarteten Betriebssystems. Den Zugriff auf den Kernel schränkt Windows 8 noch mehr ein und Microsoft hat die Sicherheitseinstellungen und Integritätsprüfungen so angepasst, dass häufig verwendete Angriffe auf Vorgängerversionen in Windows 8 nicht mehr funktionieren.

In Windows 8 ist der neue Internet Explorer 10 enthalten. Dieser nutzt ebenfalls ASLR zum Ablegen seiner Daten im Arbeitsspeicher. Angreifer aus dem Internet sollen daher nicht so einfach den Browser manipulieren können. Ein zusätzlicher Schritt hin zu mehr Sicherheit. Außerdem ist Bitlocker in Windows 8 weiterhin enthalten, funktioniert aber laut Microsoft wesentlich schneller und effizienter. Bei der Aktivierung verschlüsselt das System nur bereits verwendete Festplattensektoren und fügt neu beschriebene Sektoren inkrementell hinzu. Außerdem unterstützt das Werkzeug Verschlüsselungstechniken, die bereits in Festplatten integriert sind.

Windows 8 nutzt für das komplette Betriebssystem die Smartscreen-Technologie. Diese überprüft beim Starten von Anwendungen, ob das entsprechende Programm eine Sicherheitsgefahr darstellt. Bisher nutzt nur der Internet Explorer diese Technik, zukünftig das komplette Betriebssystem. Diese Funktion lässt sich dann auch für andere Browser nutzen, für E-Mailclients oder Instant Messenger-Programme.

Windows Explorer im Ribbon-Look

Microsoft hat dem Windows Explorer das gleiche Menüband (Ribbon) wie Office 2007/2010 spendiert. Der Vorteil dieser Ansicht ist, dass sie genau die Befehle einblendet, die für die aktuell ausgewählte Datei zur Verfügung stehen. So müssen sich Anwender nicht durch Untermenüs oder das Kontextmenü hangeln, um Dateien zu verwalten. Ebenfalls überarbeitet ist die Funktion zum Kopieren und Verschieben von Dateien. Diese Vorgänge lassen sich in Windows 8 pausieren und fortsetzen, was die Arbeit deutlich effizienter gestaltet. Der Dialog des Kopiervorgangs zeigt auch mehr Informationen an, zum Beispiel die Netzwerkbandbreite.

Bild 3: Der Ribbon-Look setzt sich durch. Auch der Windows Explorer erhält

mit der neuen Windows-Version das einheitlichen Aussehen verpasst.

Der neue Task-Manager bringt ebenso mehr Details auf den Schirm und verwendet dabei das neue Metro-Design. Deaktivieren Sie dieses, stellt sich der Task-Manager wie in Windows 7 dar. Windows 8 kann direkt über den Windows Explorer ISO- und VHD-Dateien mounten und bereitstellen. Zusatztools sind dazu nicht notwendig. Die Einbindung von VHD-Dateien erfolgt wesentlich einfacher und schneller als in Windows 7, für ISO-Dateien müssen Administratoren keine Software mehr installieren. Zusätzlich enthält Windows 8 die Version 3.0 der PowerShell. Diese soll leichter zu bedienen sein und die Befehle erinnern mehr an eine normale Sprache als an Programmiercode. Die neue PowerShell stellt Microsoft auch für Windows 7 SP1 und Windows Server 2008 R2 SP1 zur Verfügung. Wer eine Vorabversion der neuen PowerShell testen will, kann die CTP1 bei Microsoft herunterladen [2].

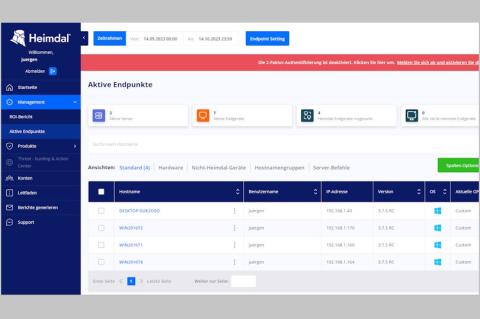

Bild 4: Wieder einmal gräbt Microsoft mit einer neuen Windows den Herstellern von Zusatz-Tools das Wasser ab

– der Task-Manager bringt noch mehr Informationen auf den Schirm

Mehr Virtualisierung – Hyper-V 3.0

Mit Windows 8 Server, dem Nachfolger von Windows Server 2008 R2, führt Microsoft auch Hyper-V 3.0 ein. Die wichtigste Neuerung ist die Möglichkeit, virtuelle Maschinen zwischen Hyper-V-Hosts asynchron zu replizieren, ohne dass ein Cluster oder gemeinsame Hardware notwendig ist. Die Technik trägt die Bezeichnung Hyper-V-Replica. Virtuelle Festplatten können in Hyper-V 3.0 eine Größe von 16 TByte erreichen. Hyper-V 3.0 soll besser und schneller auf Hardware-Funktionen der Netzwerkkarten im Host zugreifen und so schneller im Netzwerk kommunizieren. Außerdem können Administratoren genauere Einstellungen für Netzwerke und Prozessoren auf virtuellen Servern konfigurieren. Auch die Anbindung an Fibre Channel-Storage wie ein SAN ist in Hyper-V 3.0 integriert. Windows 8 selbst wird in der finalen Version die Funktion Hyper-V-Core erhalten. Dabei handelt es sich um eine Hyper-V-Version für Clients, die den Windows XP-Modus und Virtual-PC ersetzen soll. Die Installation erfolgt über eine Aktivierung als Windows-Feature.

Verbesserte System-Wiederherstellung

Starten Sie das "Windows Recovery Environment" in Windows 8, zum Beispiel über die Installations-DVD, präsentiert sich auch dieser Bereich in der Metro-Oberfläche. Über Assistenten kann sogar der Anwender selbst seinen PC einfach wiederherstellen. Dabei stehen verschiedene Möglichkeiten zur Verfügung. Windows 8 kann ohne vorherige Erstellung eines Systemwiederherstellungspunktes oder Images durch einen Anwender eine Wiederherstellung durchführen.

Sie können dazu auswählen, ob Windows die Systemdateien ersetzen soll (Refresh) oder den PC zurücksetzen soll. Beim Refresh bleiben alle Daten des Benutzers erhalten, Windows ersetzt nur die Systemdateien. Beim Zurücksetzen (Reset) löscht Windows alle Daten und installiert sozusagen Windows 8 neu in den Standardeinstellungen. Das ist dann sinnvoll, wenn Anwender den PC weitergeben oder löschen wollen. Diese Vorgänge funktionieren bereits nach der Installation, ohne dass der Anwender oder Administratoren zuvor die Datensicherung konfigurieren müssen.

<<Vorherige Seite Seite 2 von 2

Thomas Joos/ln

[2] www.microsoft.com/download/en/details.aspx?id=27548