Lesezeit

1 Minute

Best Practices: Sicherer Fernzugriff auf den Server

Fernzugriffslösungen für Rechenzentren bieten ein hohes Maß an Flexibilität und Skalierbarkeit und erleichtern die Arbeit von Netzwerkadministratoren durch effiziente Nutzung der vorhandenen Netzwerkinfrastruktur, wodurch die Überwachung und Wartung am Rack unnötig wird. Die Leistungsfähigkeit moderner KVM-over-IP-Systeme ist bei Weitem nicht darauf beschränkt, angeschlossene Server per Mausklick zu steuern. Vielmehr geben sie servicebewussten IT-Administratoren die Möglichkeit, über eine einzige Konsole einen sicheren Zugriff auf alle an den KVM-Switch angeschlossenen Geräte von jedem beliebigen Standort aus zu tätigen. Dabei gibt es eine Reihe von Best Practices, die man bei der Auswahl einer Fernzugriffslösung beachten sollte.

Zentrale Kontrolle

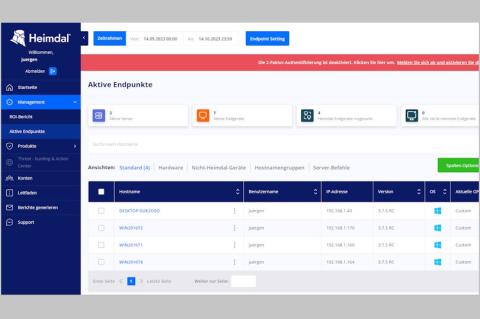

An erster Stelle muss die Lösung in eine Managementsoftware integriert sein, die alle angeschlossenen Server und Geräte in einer einzigen Konsole darstellt, ganz gleich, wo diese sich befinden. Auf diese Weise kann der Status von Servern im Rack auf einen Blick überprüft werden, ohne dass man verschiedene Konsolen durchsehen muss, um ein Problem ausfindig zu machen. Die besten Lösungen verfügen über ein solides Failover System sowie Funktionen wie Task Scheduling, E-Mailalarmierungen bei bestimmten Ereignissen sowie Audit Logs. Um gesetzlichen Vorschriften und Dokumentationspflichten gerecht zu werden, sollten entsprechende Lösungen darüber hinaus Möglichkeiten für den Abruf von Zugriffslogs bieten, aus denen hervorgeht, wer zu welchem Zeitpunkt auf welches Gerät zugegriffen hat.

Skalierbarkeit

Jedes Netzwerk wächst und verändert sich im Laufe der Zeit. Deshalb benötigen IT-Verantwortliche eine Fernzugriffslösung, die eine hohe Anzahl gleichzeitiger Benutzer unterstützen kann, ohne Änderungen der Architektur zu erfordern.

Dabei sollten Sie über die folgenden Fragen nachdenken:

Ganz gleich, ob die Server auf der gleichen Etage des Gebäudes oder am anderen Ende der Welt installiert sind, ermöglicht eine einsatzbewährte KVM over IP-Lösung die gleichen Zugriffsmöglichkeiten, als ob man direkt vor dem Server sitzt. Dabei sollte man die folgenden Aspekte beachten:

Ben Grimes, CTO Avocent Corporation/ln

An erster Stelle muss die Lösung in eine Managementsoftware integriert sein, die alle angeschlossenen Server und Geräte in einer einzigen Konsole darstellt, ganz gleich, wo diese sich befinden. Auf diese Weise kann der Status von Servern im Rack auf einen Blick überprüft werden, ohne dass man verschiedene Konsolen durchsehen muss, um ein Problem ausfindig zu machen. Die besten Lösungen verfügen über ein solides Failover System sowie Funktionen wie Task Scheduling, E-Mailalarmierungen bei bestimmten Ereignissen sowie Audit Logs. Um gesetzlichen Vorschriften und Dokumentationspflichten gerecht zu werden, sollten entsprechende Lösungen darüber hinaus Möglichkeiten für den Abruf von Zugriffslogs bieten, aus denen hervorgeht, wer zu welchem Zeitpunkt auf welches Gerät zugegriffen hat.

Skalierbarkeit

Jedes Netzwerk wächst und verändert sich im Laufe der Zeit. Deshalb benötigen IT-Verantwortliche eine Fernzugriffslösung, die eine hohe Anzahl gleichzeitiger Benutzer unterstützen kann, ohne Änderungen der Architektur zu erfordern.

Dabei sollten Sie über die folgenden Fragen nachdenken:

- Wie oft kommen neue Server oder Benutzer hinzu?

- Soll der Zugriff auf Geräte im Rechenzentrum über TCP/IP oder direkte, analoge Verbindungen erfolgen?

- Reicht es aus, den Zugang am Rack zu haben, oder gibt es Server, die in anderen Räumen oder gar hunderte Kilometer vom Rechenzentrum entfernt installiert sind und gesteuert werden müssen?

- Werden von den KVM over IP-Geräten mehr als zwei Zugriffspfade unterstützt, um eine höhere Effizienz zu gewährleisten?

Ganz gleich, ob die Server auf der gleichen Etage des Gebäudes oder am anderen Ende der Welt installiert sind, ermöglicht eine einsatzbewährte KVM over IP-Lösung die gleichen Zugriffsmöglichkeiten, als ob man direkt vor dem Server sitzt. Dabei sollte man die folgenden Aspekte beachten:

- Lässt sich die Schnittstelle individuell anpassen, ist sie browserbasiert und ermöglicht sie ein einfaches, schnelles und zuverlässiges zentrales Management?

- Unterstützt die Lösung die Durchschleifung von Tastaturanschlägen (keyboard pass-through), um zu vermeiden, dass zahllose Befehle eingegeben werden müssen, um spezielle Tasten-Kombinationen an die Zielgeräte zu senden?

- Enthält die Lösung eine Skalierungsfunktion, mit der die Größe von Sitzungsfenstern so verändert werden kann, dass mehrere Verbindungen auf dem Bildschirm angezeigt werden können?

- Unterstützt die Lösung die Verwendung eines externen Modems, damit die KVM over IP-Geräte und die daran angeschlossenen Server über eine Einwahlverbindung erreicht werden können?

![]()

Seite 1 von 2 Nächste Seite>>

Ben Grimes, CTO Avocent Corporation/ln