Sicherer Netzwerkzugang durch TPM-Chips

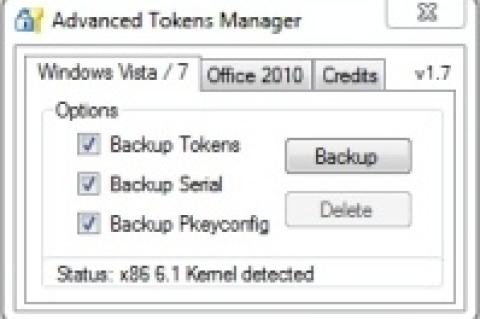

Die Authentifizierung der im Netzwerk betriebenen Endgeräte bietet einen wirksamen Schutz vor externen Angriffen. Gängige Verfahren sind die Identifikation über die MAC-Adresse oder der Einsatz von Zertifikaten. Diese Methoden versprechen einen guten Grundschutz, sind allerdings nicht völlig fälschungssicher. Lesen Sie in unserem Fachartikel, wie Sie mit einem Trusted Platform Module für eine zuverlässige Authentifizierung im Netzwerk sorgen und was beim Management des TPM-Chips zu beachten ist.