Lesezeit

2 Minuten

Seite 2 - Troubleshooting von Gruppenrichtlinien (2)

Probleme bei der GPO-Anwendung

Betrifft das untersuchte Problem speziell Sicherheitseinstellungen, so lohnt sich auch ein Blick in das Anwendungsprotokoll, denn viele der Ereignisse werden hier unter der Quelle "SceCli" vermerkt. Ein typischer Fall sind Sicherheitskonten unter "Eingeschränkte Gruppen" oder "Zuweisen von Benutzerrechten", die entweder gelöscht wurden oder aus Domänen stammen, zu denen keine Vertrauensstellung mehr besteht.

Um hier weitere Informationen zu erhalten, navigieren Sie in der Registry zu dem Schlüssel "HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon \ GPExtensions \ {827D319E-6EAC-11D2-A4EA-00 C04F79F83A}" und setzen den Wert "ExtensionDebugLevel" von "0" auf "2". Das Ergebnis finden Sie anschließend in der Datei "%SYSTEMROOT% \ Security \ Logs \ winlogon.log".

Doch auch für den übrigen GPO-Anwendungsprozess können Sie die erweiterte Protokollierung aktivieren. Führen Sie dafür folgende Befehle aus:

Die erweiterte Protokollierung verursacht pro Anwendungszyklus, also im Regelfall pro anderthalb Stunden, bis zu 1 MByte an Protokolldaten. Denken Sie unbedingt daran, nach dem erfolgreichen Troubleshooting die erweiterte Protokollierung zu deaktivieren, indem Sie den oben beschriebenen Registrierungsschlüssel und den Unterordner löschen.

Bei Problemen mit Gruppenrichtlinien, die die Ordnerumleitung betreffen, sollten Sie nach Meldungen Ausschau halten, die auf fehlende Benutzerrechte hinweisen. Es ist keine Seltenheit, dass ein übereifriger Fileserver-Administrator versucht, Zugriffsrechte auf Freigaben für die Ordnerumleitung an die unternehmensweiten Standards für Dateifreigaben anzupassen, und damit die Ordnerumleitung "entschärft".

Fazit

Wenn die Gruppenrichtlinien in Ihrer Umgebung an einer zentralen Stelle aus dem Tritt geraten, ist dies ein Anlass für sofortiges Handeln. Für Ärger sorgen können jedoch auch Störungen in der Anwendung von Gruppenrichtlinien auf einzelne Maschinen. Wenn Sie strukturiert an das Troubleshooting herangehen und sich bereits im Vorfeld mit den zur Verfügung stehenden Werkzeugen und Protokolldateien vertraut gemacht haben, kommen Sie schnell zum Ziel.

Seite 1: Funktionen und Einrichtung

Seite 2: Administration per Kommandozeile

Im ersten Teil des Workhops beschäftigen wir uns vor allem mit dem "Resultant Set of Policy" und der Arbeit mit GPRESULT.EXE.

dr/ln/Evgenij Smirnov

Haben Sie festgestellt, dass korrekt gestaltete, delegierte und verknüpfte GPOs auf einem Rechner falsche Ergebnisse produzieren, bleibt Ihnen nur das lokale Troubleshooting. Den ersten Überblick erhalten Sie in den "High-Level-Protokollen", die Sie an zwei Stellen finden:

- im Event Log unter "Anwendungs- und Dienstprotokolle \ Microsoft \ Windows \ GroupPolicy".

- im RSoP, indem Sie im Abschnitt "Komponentenstatus" auf "Protokoll anzeigen" klicken.

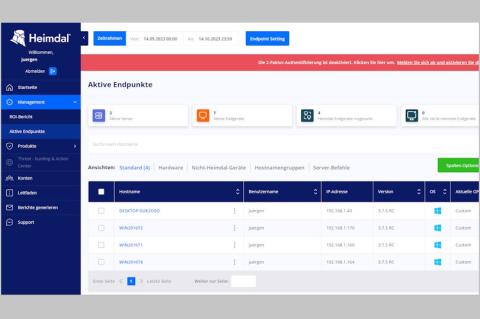

Bild 4: Hier stimmen die angegebenen Benutzer und Gruppen nicht (mehr).

Betrifft das untersuchte Problem speziell Sicherheitseinstellungen, so lohnt sich auch ein Blick in das Anwendungsprotokoll, denn viele der Ereignisse werden hier unter der Quelle "SceCli" vermerkt. Ein typischer Fall sind Sicherheitskonten unter "Eingeschränkte Gruppen" oder "Zuweisen von Benutzerrechten", die entweder gelöscht wurden oder aus Domänen stammen, zu denen keine Vertrauensstellung mehr besteht.

Um hier weitere Informationen zu erhalten, navigieren Sie in der Registry zu dem Schlüssel "HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon \ GPExtensions \ {827D319E-6EAC-11D2-A4EA-00 C04F79F83A}" und setzen den Wert "ExtensionDebugLevel" von "0" auf "2". Das Ergebnis finden Sie anschließend in der Datei "%SYSTEMROOT% \ Security \ Logs \ winlogon.log".

Doch auch für den übrigen GPO-Anwendungsprozess können Sie die erweiterte Protokollierung aktivieren. Führen Sie dafür folgende Befehle aus:

MD "%SYSTEMROOT%\Debug\usermode" REG ADD "HKLM\Software\Microsoft\Windows NT\CurrentVersion\ Diagnostics" /v GPSvcDebugLevel /t REG_DWORD /d 0x00030002Beim nächsten Zyklus der GPO-Anwendung wird im Ordner "usermode" die Logdatei "gpsvc.log" angelegt. Sie können die Anwendung der GPOs bei Bedarf beschleunigen, indem Sie entweder den Rechner neu starten (und den Benutzer sich neu anmelden lassen) oder den Befehl GPUPDATE /FORCE absetzen. Bedenken Sie dabei jedoch folgende Punkte:

- Ist Ordnerumleitung im Einsatz oder sind Login-Skripte über Gruppenrichtlinien konfiguriert, wird GPUPDATE möglicherweise Popup-Fenster innerhalb der Benutzersitzungen verursachen.

- Das protokollierte Ergebnis von GPUPDATE /FORCE kann sich von dem Verhalten im Regelbetrieb unterscheiden. Zum Beispiel wird das Anwenden von Gruppenrichtlinien über langsame Netzwerkverbindungen (und die Erkennung solcher Verbindungen) anders behandelt als beim regelmäßigen Update-Zyklus. Wenn Ihr Problem also beispielsweise genau darin liegen sollte, verfälschen Sie mit GPUPDATE /FORCE zwangsläufig das Versuchsfeld.

Die erweiterte Protokollierung verursacht pro Anwendungszyklus, also im Regelfall pro anderthalb Stunden, bis zu 1 MByte an Protokolldaten. Denken Sie unbedingt daran, nach dem erfolgreichen Troubleshooting die erweiterte Protokollierung zu deaktivieren, indem Sie den oben beschriebenen Registrierungsschlüssel und den Unterordner löschen.

Bei Problemen mit Gruppenrichtlinien, die die Ordnerumleitung betreffen, sollten Sie nach Meldungen Ausschau halten, die auf fehlende Benutzerrechte hinweisen. Es ist keine Seltenheit, dass ein übereifriger Fileserver-Administrator versucht, Zugriffsrechte auf Freigaben für die Ordnerumleitung an die unternehmensweiten Standards für Dateifreigaben anzupassen, und damit die Ordnerumleitung "entschärft".

Fazit

Wenn die Gruppenrichtlinien in Ihrer Umgebung an einer zentralen Stelle aus dem Tritt geraten, ist dies ein Anlass für sofortiges Handeln. Für Ärger sorgen können jedoch auch Störungen in der Anwendung von Gruppenrichtlinien auf einzelne Maschinen. Wenn Sie strukturiert an das Troubleshooting herangehen und sich bereits im Vorfeld mit den zur Verfügung stehenden Werkzeugen und Protokolldateien vertraut gemacht haben, kommen Sie schnell zum Ziel.

Seite 2: Administration per Kommandozeile

Im ersten Teil des Workhops beschäftigen wir uns vor allem mit dem "Resultant Set of Policy" und der Arbeit mit GPRESULT.EXE.

| << Vorherige Seite | Seite 2 von 2 |

dr/ln/Evgenij Smirnov