1 Minute

Download der Woche: ScreenBlur

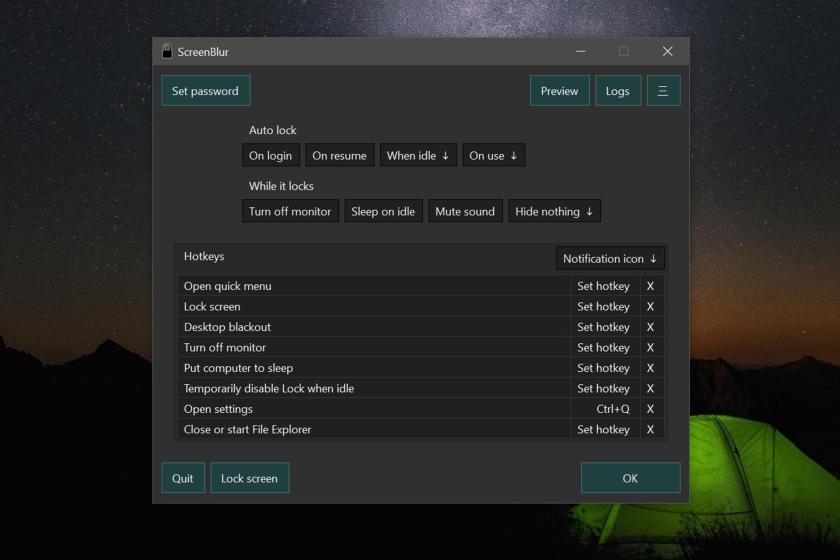

Viele Angriffe auf sensible Daten finden nicht über das Internet statt, sondern von innen durch Dritte. Daher können Sie Ihren Arbeitsplatzrechner bei Abwesenheit mit dem kostenfreien Tool "ScreenBlur" schützen. Das Programm zeigt sich weniger kompliziert und flexibler als die Bordmittel zum Sperren und sieht dabei auch noch schicker aus.

Sobald Sie mit ScreenBlur den Rechner sperren, zeigt sich ein transparentes "Access Denied"-Bild auf Ihrem Bildschirm. Nur nach Eingabe eines vorher festgelegten Passworts ist das System wieder zugänglich. Im Gegensatz zum Windows-Schutz muss kein spezielles Eingabefenster dafür ausgewählt werden – einfach schnell Eintippen und schon kann es mit der Arbeit weitergehen. Außerdem sind Hotkeys möglich, die etwa den Computer in den Standby versetzen, den Windows Explorer öffnen oder den Bildschirm ausschalten.

Wer sich für die Bezahlversion auf dem Microsoft Store entscheidet, wo das Tool ebenfalls verfügbar ist, oder eine Spende tätigt, erhält noch weitergehende Möglichkeiten zur Personalisierung. Dazu gehören etwa ein Passwortschutz für die Einstellungen, das Verhindern des Schließens der App oder auch besser anpassbare Sperrbildschirme.