Aktuelle Beiträge

Open Source-Virtualisierungslösungen im Überblick

Schlank und flexibel: So präsentiert sich KVM im Vergleich zu anderen Virtualisierungs-Tools und hält damit auch den hohen Anforderungen im Enterprise-Umfeld stand. In diesem Online-Beitrag veranschaulichen wir neben einer Gegenüberstellung aktueller Virtualisierungslösungen den Aufbau einer offenen Virtualisierungsumgebung auf Basis von KVM. Ergänzend dazu werfen wir einen Blick auf die Open Source-Lösung openQRM als zentrales Management-Werkzeug.

Das 1x1 der Festplatten-Defragmentierung (1)

Viele Systemfehler und auch Blue Screens bei Windows XP und Server 2003 sind auf Lese- beziehungsweise Schreibprobleme der Festplatte zurückzuführen. In diesem Online-Workshop zeigen wir, wie Sie durch Defragmentieren der Festplatte Systemfehler vermeiden und die Performance des Rechners erhöhen. In diesem ersten Teil gehen wir dabei verstärkt auf die Theorie ein, erklären den Zusammenhang zwischen Sektoren und Clustern und erläutern, warum die Standard-Clustergrößen je nach Systemnutzung nicht unbedingt optimal sind.

Systemmanagement

In unserer Grundlagen-Rubrik erklären wir wichtige Aufgaben und Technologien aus dem Arbeitsalltag eines Netzwerk- und Systemadministrators. Hier erfahren Sie anhand prägnanter Erklärungen zu den wichtigsten Begriffen des jeweiligen Themenfeldes Hintergründe und Zusammenhänge in kompakter, praxisnaher Form.

Systemmanagement hängt eng mit dem Begriff Netzwerkmanagement zusammen. Während das Netzwerkmanagement seinen Schwerpunkt auf die Betrachtung des physikalischen Netzwerks in seiner Gesamtheit setzt, liegt der Fokus beim Systemmanagement einerseits auf der Funktionsfähigkeit aller Unternehmensprozesse im Ganzen (etwa die Kommunikation zwischen Produktion, Lieferanten, Kunden und Mitarbeitern), andererseits aber auch auf dem reibungslosen Funktionieren einzelner Systeme – wozu insbesondere auch Anwendungen zählen.

Systemmanagement hängt eng mit dem Begriff Netzwerkmanagement zusammen. Während das Netzwerkmanagement seinen Schwerpunkt auf die Betrachtung des physikalischen Netzwerks in seiner Gesamtheit setzt, liegt der Fokus beim Systemmanagement einerseits auf der Funktionsfähigkeit aller Unternehmensprozesse im Ganzen (etwa die Kommunikation zwischen Produktion, Lieferanten, Kunden und Mitarbeitern), andererseits aber auch auf dem reibungslosen Funktionieren einzelner Systeme – wozu insbesondere auch Anwendungen zählen.

Cloud Storage unter Kontrolle

EMC stellt mit dem ProSphere Storage Resource Management (SRM) ein neues Werkzeug für effizientes Speichermanagement in virtualisierten und Cloud-Storage-Umgebungen vor. ProSphere soll für eine verbesserte Speicherausnutzung und Verfügbarkeit von Speicherressourcen sorgen.

Sichere Systemverwaltung trotz externer Datenträger

Spektakuläre Datenverluste veranlassen viele Administratoren, USB-Sticks komplett aus dem Unternehmen zu verbannen. Dabei müssen die Flash-Speicher kein Risiko sein. Denn wer auf Verschlüsselung und zentrale Administration aller USB-Sticks setzt, kann die Vorteile der Technik nutzen, ohne ihre Risiken in Kauf nehmen zu müssen. Dieser Webartikel beschreibt, wie verschlüsselte Speicherriegel sogar ein höheres Sicherheitsniveau bieten können als konventionelle Datenträger.

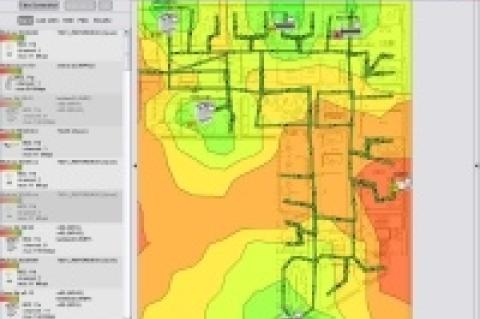

Download der Woche: Ekahau HeatMapper

Bei der WLAN-basierten Vernetzung der Arbeitsplätze sollten die Access Points optimal im Gebäude verteilt sein. Nur so lassen sich Funklöcher vermeiden oder Überlappungen einzelner Funkzellen ausschließen. Sehr hilfreich bei der Positionierung der APs ist die kostenfreie Software 'Ekahau HeatMapper', die eine Landkarte der eigenen WLAN-Infrastruktur erstellt. Mit diesem Tool und einem Laptop ausgestattet, können Sie zu Fuß die Struktur und die Abdeckung des WLANs ermitteln.