Lesezeit

1 Minute

Cloudumgebung vor Angreifern schützen

SSRF-Angriffe werden gerade bei der Cloudnutzung immer häufiger und sind bekannt, aber während ihres Auftretens schwer zu erkennen und zu blockieren. Zu einer Server-Side Request Forgery, also einem SSRF-Angriff, kommt es, wenn Angreifer übermäßig großzügige Berechtigungen für Cloudkomponenten missbrauchen. Im Folgenden beschreiben wir, wie solche Attacken ablaufen und wie Unternehmen sich dagegen wappnen können.

SSRF-Angriffe sind weitgehend vermeidbar, indem Sie in der Cloudumgebung "Least Privilege"-Konfigurationen verwenden. Im Idealfall ist die Best Practice des Least-Privilege-Prinzips in der ursprünglichen Systemarchitektur, dem Deployment sowie dem laufenden Systembetrieb und der Wartung enthalten. Für bestehende Umgebungen gilt es, die Konfiguration dieser Umgebungen zu überprüfen. Es sollte sichergestellt sein, dass alle Komponenten oder Benutzerkonten, insbesondere diejenigen, die mit dem Internet in Berührung kommen, über keine übermäßigen Zugriffsrechte oder Befugnisse verfügen und alle identifizierten unnötigen Rechte beseitigt sind.

Um SSRF-Risiken zu minimieren, sind bei der Cloudnutzung folgende Maßnahmen empfehlenswert:

- Führen Sie präventive Schutzmaßnahmen in Form von abgestimmten Webanwendungs-Firewalls oder Intrusion-Prevention-Systemen ein, die speziell den Schutz vor SSRF-Angriffen mit einschließen.

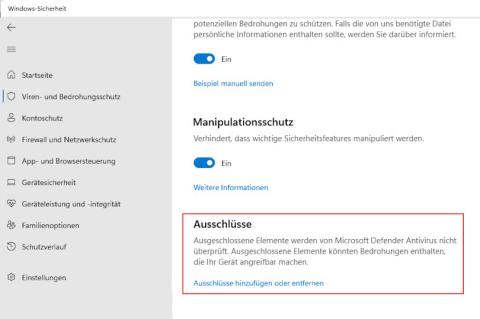

- Stellen Sie sicher, dass alle Zugriffe und Berechtigungen für Komponenten und Anwender der genutzten Cloudanwendungen mit den geringstmöglichen Rechten versehen sind.

- Überprüfen Sie die Firewall- und Security-Group-Konfigurationen und stellen Sie sicher, dass die Konnektivität für den eingehenden und ausgehenden Datenverkehr dem Least-Privilege-Prinzip entspricht.

- Überwachen Sie die Cloudtelemetrie auf etwaige Hinweise auf anomale Aktivitäten, die einen SSRF-Angriff darstellen könnten.

- Verwenden Sie nach Möglichkeit eine Multi-Faktor-Authentifizierung.

SSRF-Angriffe sind nur eine von vielen möglichen Schwachstellen, auf die sich Cloudnutzer einstellen müssen. Diese potenzielle Schwachstelle lässt sich durch den Einsatz einer guten Cyberhygiene auf der Grundlage von Least-Privilege-Konzepten, proaktiver Patching- und Konfigurations-Kontrollmechanismen sowie einer kontinuierlichen Sicherheitsüberwachung beheben.

Rackspace/ln