Sicherheit

Sicherheit beim Cloud Computing

Cloud Computing ist derzeit in aller Munde – manche Unternehmen stehen der Wolke aufgrund von Sicherheitsbedenken jedoch noch immer skeptisch gegenüber. Zweifellos sind der Sicherheitsstatus in der Cloud und die Security-Verfahren, durch die sich SaaS-Dienstleister unterscheiden, für IT-Entscheider grundlegende Themen. In unserem Fachbeitrag helfen wir Ihnen mit einer Checkliste dabei, die besten Sicherheitskonzepte für die Cloud zu finden.

Datensicherheit

In unserer Grundlagen-Rubrik erklären wir wichtige Aufgaben und Technologien aus dem Arbeitsalltag eines Netzwerk- und Systemadministrators. Hier erfahren Sie anhand prägnanter Erklärungen zu den wichtigsten Begriffen des jeweiligen Themenfeldes Hintergründe und Zusammenhänge in kompakter, praxisnaher Form.

Das Thema Sicherheit von Unternehmensdaten ist vielschichtig. In erster Linie gilt es, die vertraulichen Informationen vor den Zugriffen Unbefugter sowie vor tatsächlichem Verlust etwa durch Plattenausfälle oder Anwenderfehler zu schützen. In diesem Grundlagen-Beitrag beleuchten wir die Aspekte der Datensicherheit in Bezug auf Angreifer. Diese können sich sowohl im als auch außerhalb des Unternehmens befinden. Von besonderer Bedeutung sind daher neben einem Virenschutz durchdachte Konzepte zur Sicherheit in Storage-Umfeld, in virtuellen Umgebungen sowie gegen Insiderdelikte durch Data Leakage Prevention.

Das Thema Sicherheit von Unternehmensdaten ist vielschichtig. In erster Linie gilt es, die vertraulichen Informationen vor den Zugriffen Unbefugter sowie vor tatsächlichem Verlust etwa durch Plattenausfälle oder Anwenderfehler zu schützen. In diesem Grundlagen-Beitrag beleuchten wir die Aspekte der Datensicherheit in Bezug auf Angreifer. Diese können sich sowohl im als auch außerhalb des Unternehmens befinden. Von besonderer Bedeutung sind daher neben einem Virenschutz durchdachte Konzepte zur Sicherheit in Storage-Umfeld, in virtuellen Umgebungen sowie gegen Insiderdelikte durch Data Leakage Prevention.

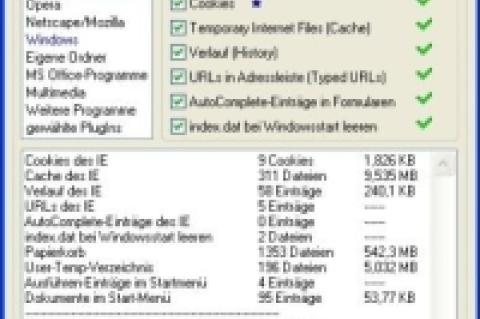

Surfspuren komplett verwischen

Wenn Sie beim Websurfen so sicher wie möglich über die Datenwelle reiten und sich außerdem vor allzu neugierigen Kollegen schützen wollen, sollten Sie einen Blick auf das kostenfreie Tool 'ClearProg' werfen. Mit dieser Software können Sie Internet-Spuren wie Cookies, den Seitenverlauf, Suchanfragen, die Download-Historie oder sämtliche temporäre Dateien in allen von Ihnen genutzten Internet-Browsern auf einmal löschen.

Seite 2 - Bausteine zur Endpunkt-Sicherheit

Multilayer-Schutz

Die Implementierung einer Multilayer-Endpunktsicherheitsstrategie ist ein erster Schritt zur Realisierung eines Security-Maturity-Modells. Hierzu muss die IT-Abteilung eine Vielzahl von Mechanismen für Endpunktschutz, -verwaltung und -abwehr implementieren, die alle vollautomatisch betrieben werden können sollten.

Die Implementierung einer Multilayer-Endpunktsicherheitsstrategie ist ein erster Schritt zur Realisierung eines Security-Maturity-Modells. Hierzu muss die IT-Abteilung eine Vielzahl von Mechanismen für Endpunktschutz, -verwaltung und -abwehr implementieren, die alle vollautomatisch betrieben werden können sollten.

Bausteine zur Endpunkt-Sicherheit

Die Wahrung der Endpunkt-Sicherheit gestaltet sich heute wesentlich schwieriger und komplexer als noch vor zehn Jahren. So ist nicht nur die Häufigkeit von Angriffen gestiegen, auch sind die Attacken immer besser getarnt und komplexer denn je zuvor. Die Abwehr der Bedrohungen sollte daher idealerweise auf mehreren Ebenen erfolgen. Lesen Sie in diesem Beitrag, welche Mechanismen zum Endpunkt-Schutz Sie sich auf jeden Fall zu Nutze machen sollten und warum ein Schild gegen Malware allein nicht mehr ausreicht.

OpenSSL auf Windows installieren

Selbst bei nur bedingt sensiblen Informationen bevorzugen die meisten Nutzer und Unternehmen eine abgesicherte Datenübertragung. In Verbindung mit HTTPS kommt hierzu meist SSL beziehungsweise TSL zum Einsatz. Realisiert wird die in der Praxis durch die freie Implementierung 'OpenSSL', die auf fast allen Unix-Servern zu finden ist. Wer auch von auf einem Windows-Rechner diese Verschlüsselung bereit stellen will, findet mit 'Win32OpenSSL' eine hilfreiche Programmbibliothek.

Panda erweitert Cloud Antivirus um Webfilter

Panda Securitys Cloud Antivirus ist jetzt in der Version 1.3 erhältlich. Das neue Programm-Release soll einen höheren Malware-Schutz für PC-Nutzer bieten. So hat der Hersteller weitere Schutzfunktionen und zusätzliche Features sowie einen neuen Webfilter und Quarantäne-Komponenten integriert.

Wichtige Versicherungen für IT-Dienstleister

Bei den unzähligen Spezialthemen, mit denen sich Unternehmer aus der IT-Branche heute beschäftigen müssen, bleiben andere wichtige Angelegenheiten wie Versicherungen nicht selten auf der Strecke. Selbständige sollten jedoch die Risiken der Informationsbranche kennen und sich absichern – gerade da Geschäftsführer für Versäumnisse vor Gericht persönlich haftbar gemacht werden können. In diesem Fachartikel zählen wir auf, welche Versicherungen Sie keinesfalls vergessen sollten und welche Details dabei zu beachten sind.

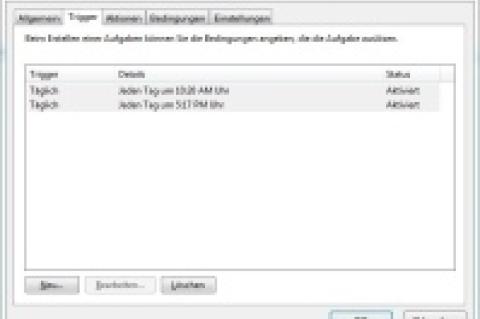

Signatur-Updates für Microsoft Security Essentials erzwingen

Falls Sie im Unternehmen die von Microsoft kostenlos angebotene Virenschutzlösung Microsoft Security Essentials einsetzen, sollten Sie sich über eine bestimmte Sicherheitslücke klar sein: Das System verpasst unter Umständen im Ruhezustand die voreingestellten Update-Zyklen. Sinnvoll ist es daher, wenn Sie mit dem Aufgabenplaner einen Task festlegen, der dafür sorgt, dass es stündlich zu einem Update neuer Signaturen kommt.