Im Test: NovaStor NovaBACKUP BE Virtual 12.5

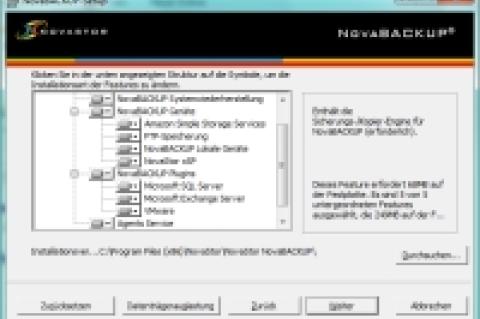

Die Ansprüche an Backup-Werkzeuge werden immer umfassender - neben dem Sichern ganzer Server und Datenbanken ist in vielen Unternehmen auch das Kopieren von virtuellen Maschinen und das Online- Backup Pflicht. Wer dazu noch ein kostengünstiges und einfach in Betrieb zu nehmendes Produkt sucht, für den kommt unter Umständen NovaBACKUP BE Virtual in Frage. Als erstes deutschsprachiges Magazin haben wir das Programm unter die Lupe genommen.